Троян частично удален в Windows 10. Вот как можно удалить его навсегда

Автор Белов Олег На чтение 5 мин. Просмотров 128 Опубликовано

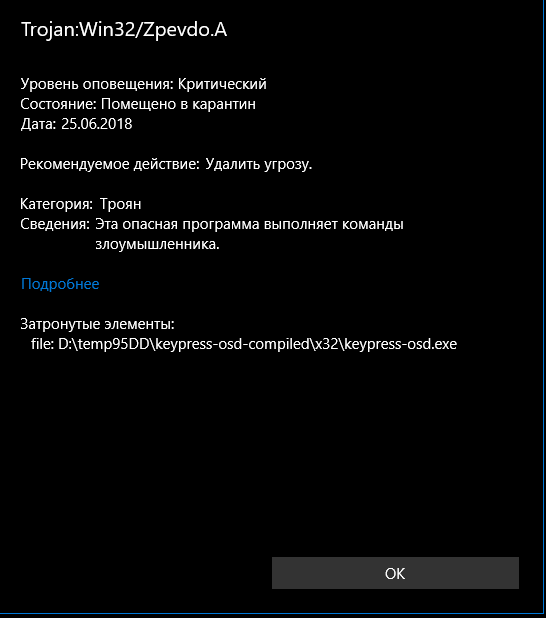

Одной из худших вещей, которые могут случиться при использовании нашего устройства с Windows 10, является атака вредоносного ПО. Технические камеры и другие вредоносные процессы могут поставить под угрозу ваши настройки безопасности, позволяя хакерам получить доступ к вашим личным файлам.

Поэтому, если вы каким-либо образом обнаружите новое вредоносное ПО или трояна, найдите правильные решения безопасности для удаления вируса как можно скорее. Однако, если ваша антивирусная программа не может успешно завершить операцию удаления и если троян удален только частично, эта статья может вам помочь.

Причина, по которой некоторым антивирусным или антивирусным программам не удается полностью удалить постоянные трояны или другие подобные угрозы, заключается в том, что они имеют ограниченную базу данных. Каждый инструмент безопасности содержит отдельную базу данных, в которую добавляются различные вредоносные процессы. Таким образом, при запуске сканирования на основе этой базы данных и других конкретных алгоритмов программное обеспечение безопасности обнаруживает зараженные файлы в вашей системе Windows 10. Если эта база данных не обновлена или не настроена должным образом, некоторые трояны могут быть удалены не полностью. И тогда вы заметите, что все, что вы делаете, напрасно.

Каждый инструмент безопасности содержит отдельную базу данных, в которую добавляются различные вредоносные процессы. Таким образом, при запуске сканирования на основе этой базы данных и других конкретных алгоритмов программное обеспечение безопасности обнаруживает зараженные файлы в вашей системе Windows 10. Если эта база данных не обновлена или не настроена должным образом, некоторые трояны могут быть удалены не полностью. И тогда вы заметите, что все, что вы делаете, напрасно.

Вы также можете использовать программное обеспечение для обеспечения безопасности, которое выполняет углубленное сканирование вашей системы. Обычно эти инструменты могут навсегда удалить вредоносное ПО.

Во всяком случае, не волнуйтесь; Есть несколько хитростей, которые после применения, полное сканирование и удаление вредоносных программ успешно завершены. Вот что вам нужно сделать.

Как решить проблему безопасности «Троян частично удален»

- Безопасный режим с поддержкой сети

- Удалить процессы, связанные с троянским вирусом

- Выберите правильную программу защиты от вредоносных программ

- Инициируйте сканирование и удалите вредоносное ПО

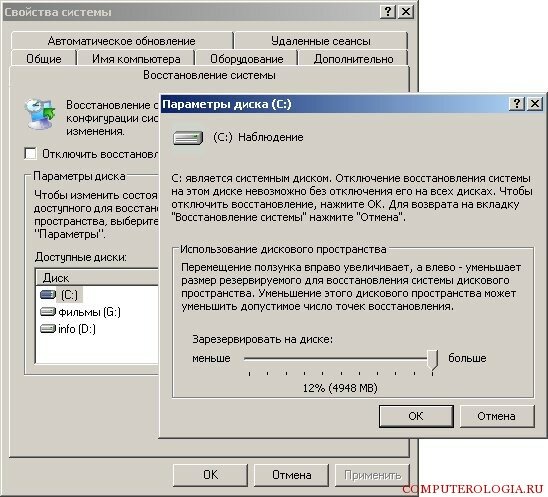

Перейти в безопасный режим с поддержкой сети

Первое, что нужно сделать, это получить доступ к безопасному режиму. В безопасном режиме все сторонние приложения и процессы по умолчанию отключены. Если вы не отключите файлы, связанные с вредоносным ПО, вы не сможете правильно удалить его. Итак, выполните следующие шаги для перезагрузки Windows 10 в безопасном режиме:

В безопасном режиме все сторонние приложения и процессы по умолчанию отключены. Если вы не отключите файлы, связанные с вредоносным ПО, вы не сможете правильно удалить его. Итак, выполните следующие шаги для перезагрузки Windows 10 в безопасном режиме:

- Нажмите клавиши клавиатуры Win + R и в поле «Выполнить» введите msconfig . Нажмите Enter в конце.

- В Системной конфигурации выберите вкладку Загрузка .

- Нажмите на безопасную загрузку.

- Внизу выберите Сеть и нажмите OK, а затем Применить, чтобы сохранить изменения.

- Перезагрузите компьютер сейчас, так как безопасный режим с сетевым подключением будет автоматически достигнут.

Удалить процессы, связанные с троянским вирусом

Вам нужно вручную сканировать ваш ПК между недавно установленными приложениями и процессами. Вы можете найти что-то, чего не должно быть там; если вы это сделаете, вручную удалите файлы, связанные с вредоносным ПО. Вот как вы можете выполнить эту задачу:

Вот как вы можете выполнить эту задачу:

- Нажмите на значок Cortana для запуска поля поиска.

- Там введите Приложение и функции и выберите первую отображаемую запись.

- Просто посмотрите между установленными приложениями и выберите удаление программного обеспечения, связанного с трояном.

- Вы можете легко удалить файлы – щелкните файл правой кнопкой мыши и выберите «удалить».

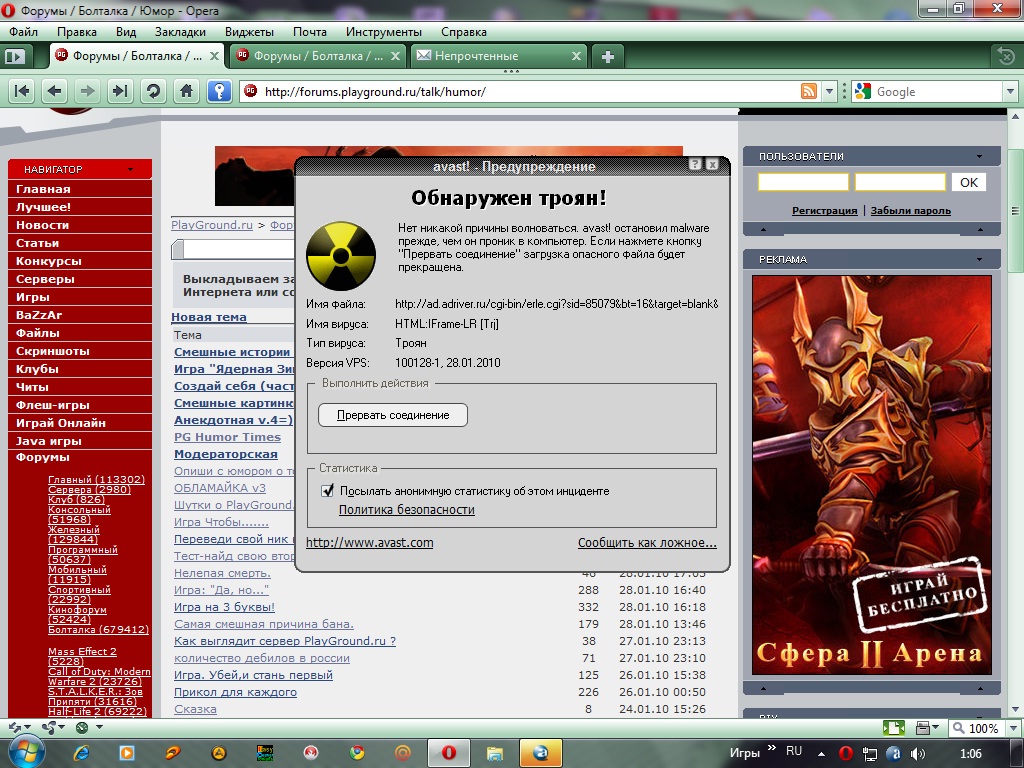

Подсказка : вирус также может заразить ваш браузер. Поэтому я настоятельно рекомендую вам удалить любые возможные зараженные инфекции из ваших клиентов веб-браузера. В зависимости от используемого вами браузера, доступ к расширениям может быть различным.

Например, для Chrome вам нужно открыть Сервис -> Расширения; для Firefox нажмите Shift + Ctrl + A; в Microsoft Edge нажмите Alt + T -> Управление надстройками -> Панели инструментов -> Расширения.

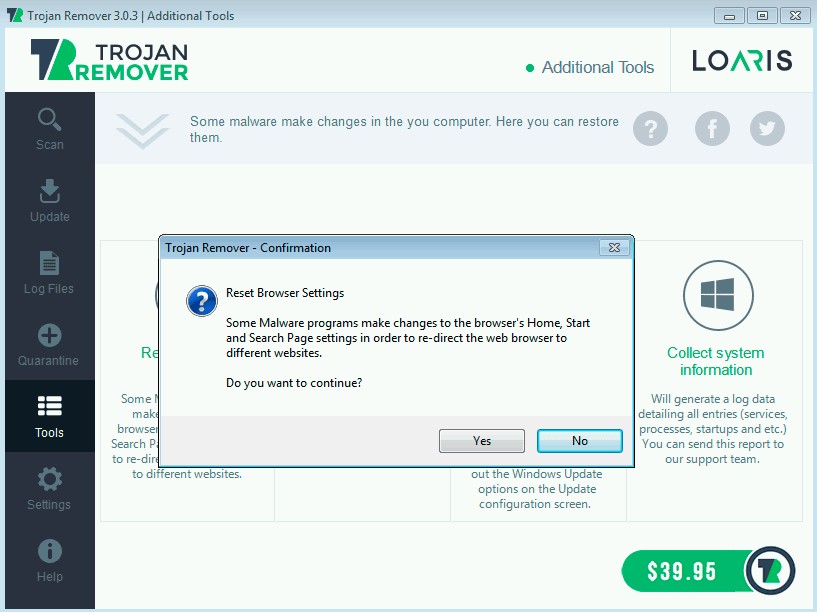

Более того, хорошей идеей будет сброс настроек браузера. Также рекомендуется удалить ярлыки Chrome, Firefox и Microsoft Edge и создать новые, прежде чем запускать любое другое решение безопасности.

Также рекомендуется удалить ярлыки Chrome, Firefox и Microsoft Edge и создать новые, прежде чем запускать любое другое решение безопасности.

Наконец, из диспетчера задач вы можете увидеть запущенные процессы, даже те, которые находятся в фоновом режиме. Выберите « Завершить задачу » для каждого процесса, связанного с вредоносной программой.

Выберите правильную программу защиты от вредоносных программ

Если вы в настоящее время используете только программы безопасности Windows 10 по умолчанию, вы не сможете полностью удалить трояна. Вам необходимо выбрать комплексное и профессиональное антивирусное решение, которое может предложить специальную защиту от наиболее распространенных вредоносных программ и вредоносных процессов.

Дополнительную информацию о лучших антивирусных решениях для использования в Windows 10 можно найти в этой статье.

Конечно, лучшими приложениями для обеспечения безопасности являются платные (такие как Avast, Norton, Bitdefender или Kaspersky), но вы также можете использовать бесплатное программное обеспечение, такое как Malwarebytes. В любом случае, цель состоит в том, чтобы загрузить и установить программу, которая может сканировать как систему Windows 10, так и активность веб-браузера.

В любом случае, цель состоит в том, чтобы загрузить и установить программу, которая может сканировать как систему Windows 10, так и активность веб-браузера.

Чтобы обеспечить безопасность вашего браузера в будущем, установите один из этих антивирусных инструментов для просмотра.

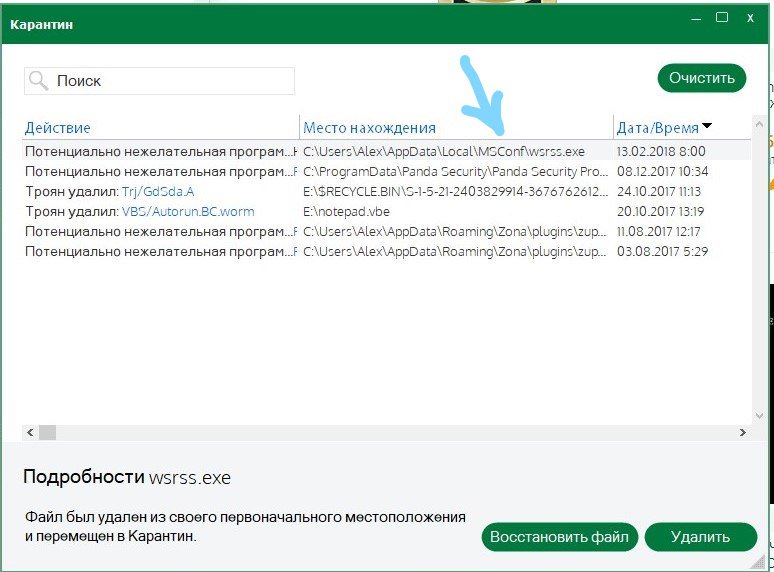

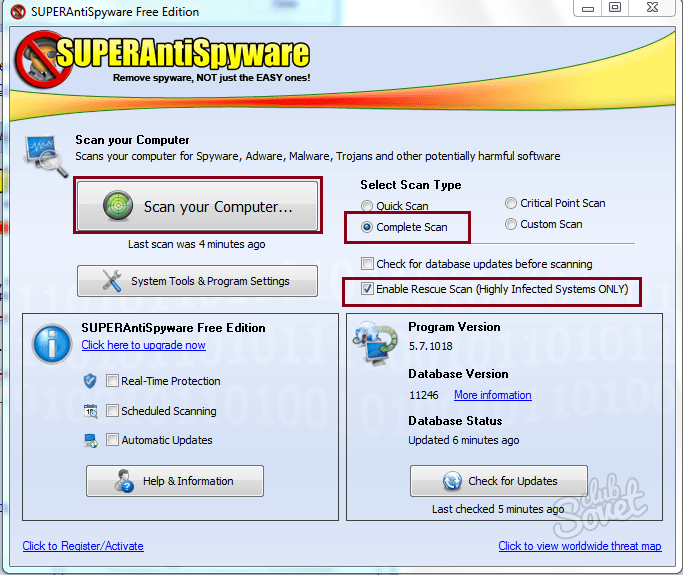

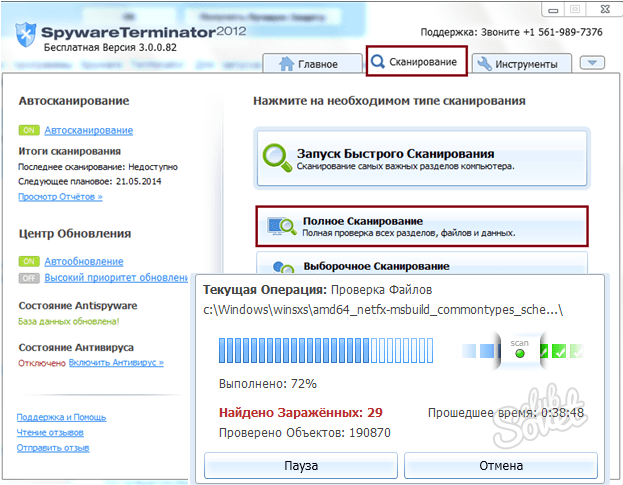

Инициируйте сканирование и удалите вредоносное ПО

Важно применять сканирование в безопасном режиме. В противном случае троянец может заблокировать некоторые функции безопасности и даже фактическое сканирование.

В безопасном режиме и после ручного удаления любых вредоносных файлов и приложений запустите антивирусное программное обеспечение. Выберите полное сканирование, даже если это может занять некоторое время – в зависимости от того, сколько файлов хранится на вашем компьютере. Антивирусное программное обеспечение обнаружит зараженные файлы во время этого сканирования.

В конце вам нужно будет выбрать файлы, которые вы хотите удалить. Ну, просто убедитесь, что вы удалили все из журнала сканирования. И, когда закончите, перезагрузите устройство Windows 10.

И, когда закончите, перезагрузите устройство Windows 10.

Выводы

Когда троянец работает с вашей системой Windows 10 или когда вы сталкиваетесь с какой-либо другой вредоносной программой, вам нужно как можно быстрее остановить зараженные процессы. Впоследствии, используя правильные средства безопасности, вы можете удалить даже самые стойкие вирусы.

Если вам не удается удалить определенные вредоносные приложения и процессы, напишите нам в комментариях ниже, предлагая как можно больше информации. Мы постараемся найти идеальные решения безопасности для ваших проблем.

что такое, как обнаружить и удалить

Сегодня во Всемирной паутине можно встретить столько подводных рифов в виде вирусов, что и не сосчитать. Естественно, все угрозы классифицируются по методу проникновения в систему, наносимому вреду и способам удаления. К сожалению, одним из наиболее опасных является вирус Trojan (или троян). Что такое эта угроза, мы и попробуем рассмотреть. В конечном итоге разберемся еще и в том, как безопасно удалить эту гадость с компьютера или мобильного девайса.

В конечном итоге разберемся еще и в том, как безопасно удалить эту гадость с компьютера или мобильного девайса.

«Троян» — что такое?

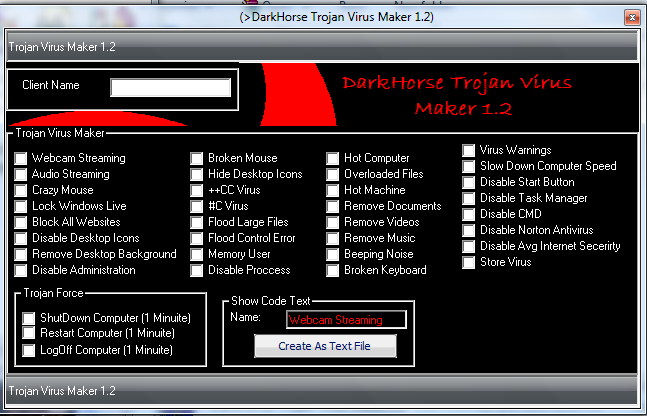

Вирусы-трояны представляют собой вредоносные программы самокопирующегося типа с собственными или встраиваемыми в другие приложения исполняемыми кодами, которые несут достаточно серьезную угрозу любой компьютерной или мобильной системе.

В большинстве своем наибольшему поражению подвержены системы Windows и Android. До недавнего времени считалось, что такие вирусы на UNIX-подобные «операционки» не действуют. Однако буквально несколько недель назад вирусом были атакованы и «яблочные» мобильные гаджеты. Считается, что угрозу представляет именно троян. Что такое этот вирус, мы сейчас и посмотрим.

Аналогия с историей

Сравнение с историческими событиями неслучайно. И прежде чем разбираться, как удалить вирус-троян, обратимся к бессмертному произведению Гомера «Илиада», в котором описано взятие непокорной Трои. Как известно, проникнуть в город обычным способом или взять его штурмом было невозможно, поэтому и было принято решение подарить жителям огромного коня в знак примирения.

Как оказалось, внутри него находились воины, которые и открыли городские ворота, после чего Троя пала. Точно так же ведет себя и программа-троян. Что самое печальное, распространяются такие вирусы не самопроизвольно, как некоторые другие угрозы, а целенаправленно.

Каким образом угроза проникает в систему

Самым распространенным способом, который используется для проникновения в компьютерную или мобильную систему, является маскировка под какую-то привлекательную для пользователя или даже стандартную программу. В некоторых случаях может наблюдаться встраивание вирусом собственных кодов в уже существующие приложения (чаще всего это системные службы или пользовательские программы).

Наконец, вредоносные коды могут проникать в компьютеры и сети в виде графических изображений или даже HTML-документов — либо приходящих во вложениях электронной почты, либо копируемых со съемных носителей.

При всем этом, если код встраивается в стандартное приложение, оно все равно частично может исполнять свои функции, сам же вирус активизируется при запуске соответствующей службы. Хуже, когда служба находится в автозагрузке и стартует вместе с системой.

Хуже, когда служба находится в автозагрузке и стартует вместе с системой.

Последствия воздействия

Что касается воздействия вируса, он может частично вызывать системные сбои или нарушение доступа в Интернет. Но не это его главная цель. Основной задачей трояна является кража конфиденциальных данных с целью их использования третьими лицами.

Тут вам и пин-коды банковских карт, и логины с паролями для доступа к определенными интернет-ресурсам, и государственные регистрационные данные (номера и серии паспортов, персональные идентификационные номера и т.д.), в общем, все то, что не подлежит разглашению, по мнению самого владельца компьютера или мобильного девайса (естественно, при условии, что такие данные там хранятся).

Увы, при краже такой информации предугадать, как она будет использована в дальнейшем, невозможно. С другой стороны, можно не удивляться, если как-нибудь вам позвонят из какого-то банка и скажут, что у вас есть задолженность по кредиту, или с банковской карты пропадут все деньги. И это только цветочки.

И это только цветочки.

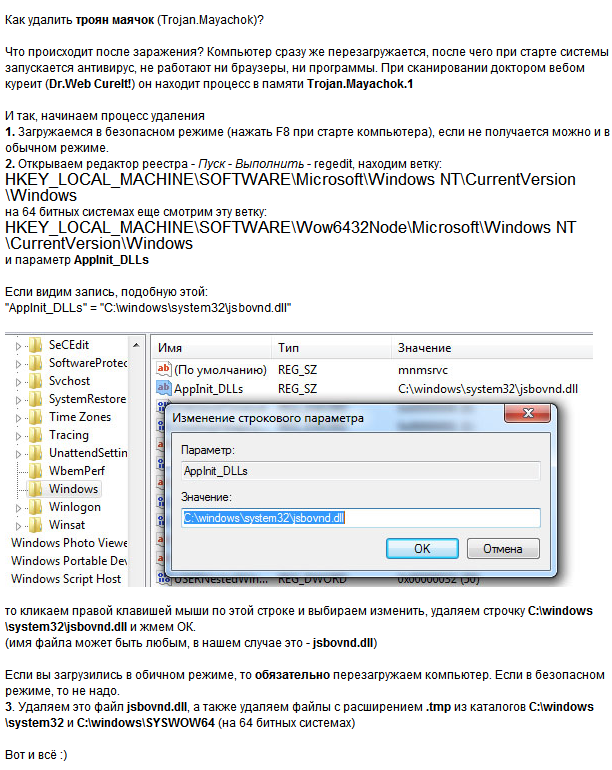

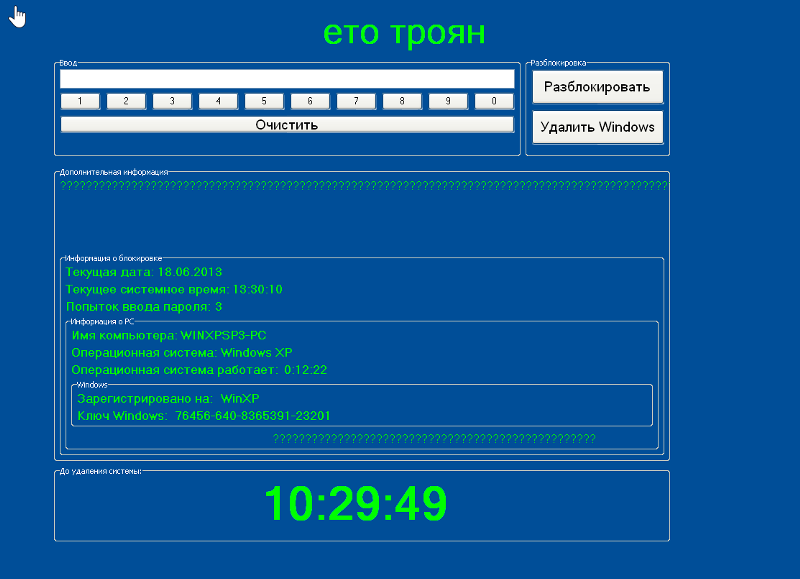

Теперь перейдем к самому главному: как удалить вирус-троян. Сделать это не так просто, как полагают некоторые наивные юзеры. Конечно, в некоторых случаях можно найти и обезвредить тело вируса, но поскольку, как уже говорилось выше, он способен создавать собственные копии, причем не одну и не две, их поиск и удаление могут стать настоящей головной болью. При этом ни файрволл, ни штатная антивирусная защита, если вирус уже был пропущен и внедрился в систему, не помогут.

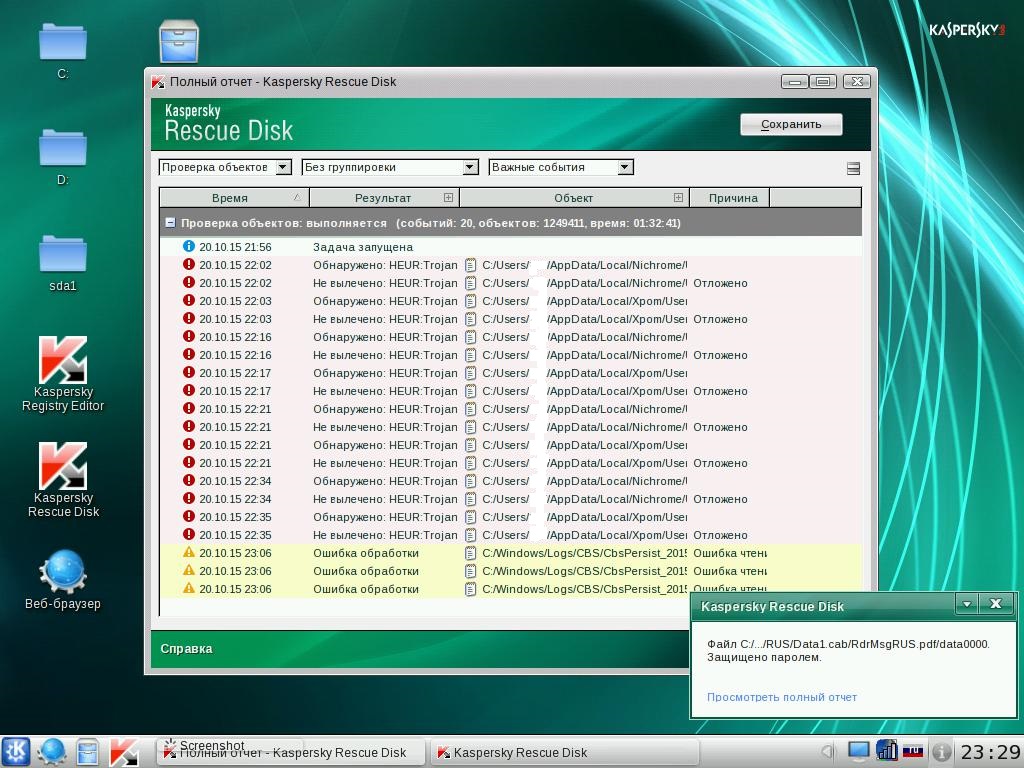

В этом случае удаление трояна рекомендуется производить при помощи портативных антивирусных утилит, а в случае захвата оперативной памяти – специальными программами, загружаемыми перед стартом «операционки» с оптического носителя (диска) или USB-устройства.

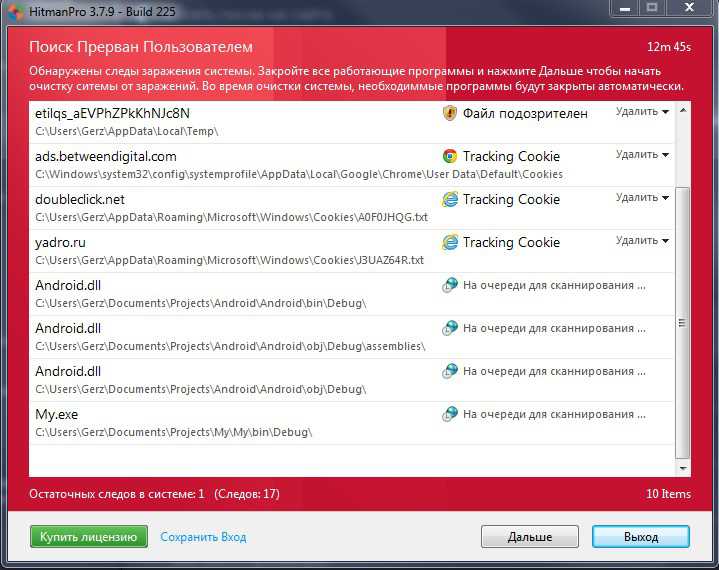

Среди портативных приложений стоит отметить продукты вроде Dr. Web Cure It и Kaspersky Virus Removal Tool. Из дисковых программ максимально функциональной является Kaspersky Rescue Disc. Само собой разумеется, что догмой их использование не является. Сегодня такого ПО можно найти сколько угодно.

Сегодня такого ПО можно найти сколько угодно.

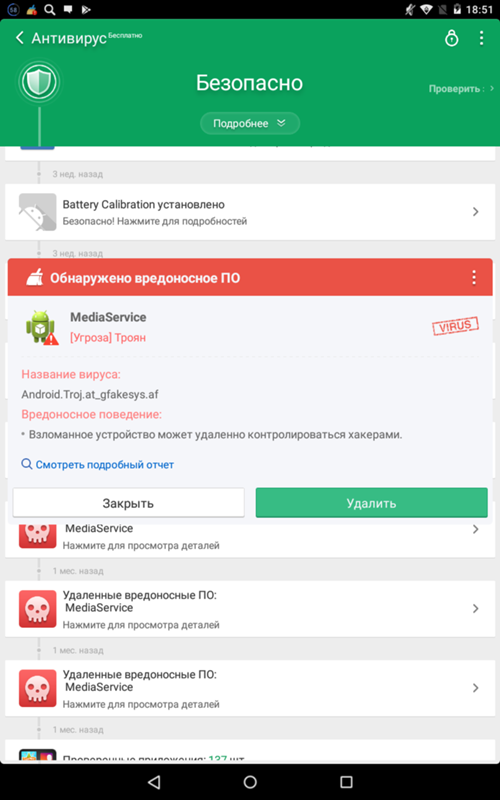

Как удалить троян с «Андроида»

Что касается Android-систем, тут не все так просто. Портативные приложения для них не созданы. В принципе, как вариант, можно попробовать подключить устройство к компьютеру и произвести сканирование внутренней и внешней памяти именно компьютерной утилитой. Но если посмотреть на обратную сторону медали, где гарантия, что при подключении вирус не проникнет уже и в компьютер?

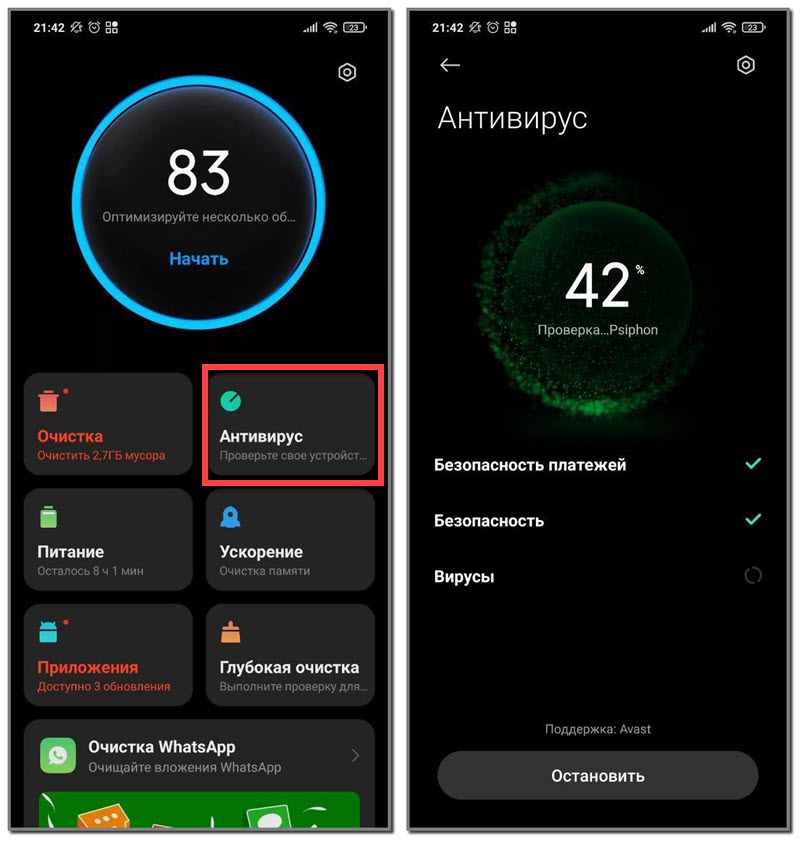

В такой ситуации проблема, как удалить троян с «Андроида», решается при помощи установки соответствующего программного обеспечения, например из Google Market. Конечно, здесь столько всего, что просто теряешься в догадках, что именно выбрать.

Но вот большинство экспертов и специалистов в области защиты данных склоняются к мысли, что наилучшим является приложение 360 Security, которое способно не только выявлять угрозы практически всех известных типов, но и обеспечивать комплексную защиту мобильного девайса в дальнейшем. Само собой разумеется, что оно будет постоянно висеть в оперативной памяти, создавая дополнительную нагрузку, но, согласитесь, безопасность все-таки важнее.

Само собой разумеется, что оно будет постоянно висеть в оперативной памяти, создавая дополнительную нагрузку, но, согласитесь, безопасность все-таки важнее.

На что стоит обратить внимание еще

Вот мы и разобрались с темой «Троян – что такое данный тип вируса?». Отдельно хочется обратить внимание пользователей всех систем без исключения еще на несколько моментов. Прежде всего, перед открытием вложений почты всегда проверяйте их антивирусом. При установке программ внимательно читайте предложения по инсталляции дополнительных компонентов типа надстроек или панелей для браузера (вирус может быть замаскирован и там). Не посещайте сомнительные сайты, если видите предупреждение антивирусной системы. Не используйте простейшие бесплатные антивирусы (лучше установить тот же пакет Eset Smart Security и производить активацию при помощи бесплатных ключей каждые 30 дней). Наконец, храните пароли, пин-коды, номера банковских карт и вообще всю конфиденциальную информацию в зашифрованном виде исключительно на съемных носителях. Только в этом случае можно быть хотя бы частично уверенным в том, что их не украдут или, что еще хуже, используют в злонамеренных целях.

Только в этом случае можно быть хотя бы частично уверенным в том, что их не украдут или, что еще хуже, используют в злонамеренных целях.

Как удалить троян с «Андроид»

Последние несколько лет операционная система для смартфонов, планшетов и коммуникаторов под названием Android занимает лидирующие позиции на рынке. Её используют около миллиарда юзеров по всему миру. Несмотря на такой успех, система имеет ряд недостатков, один из которых — уровень защиты пользовательских персональных данных и файлов. Огромное количество людей регулярно жалуется на заражение своих устройств троянами и другими типами вирусов. Для того чтобы максимально защитить своё устройство, следует более детально рассмотреть понятие трояна, а также причины заражения данным типом вируса.

Что такое троян

Троян – это вид вирусного программного обеспечения, задача которого – найти лазейки и уязвимости в установленной на компьютере операционной системе. Такой тип вируса копирует ложные ссылки, ведущие на поддельные сайты, ворующие пароли.

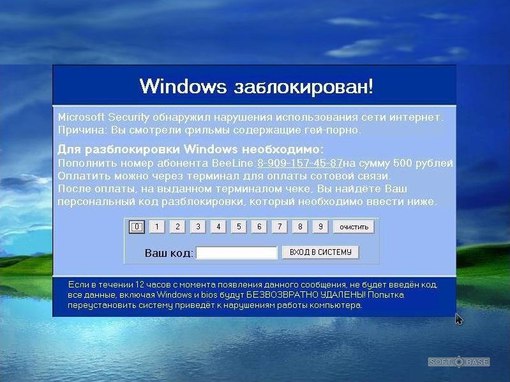

Современное троянское ПО способно шифровать личные файлы. Для разблокировки содержимого пользователям предлагается перевести определенную сумму денег на счет, после чего все зашифрованные данные будут возвращены. Обычно сумма варьируется от 300 до нескольких тысяч долларов США.

Троян-дроппер – программное обеспечение, распространяющее шпионские программы. Также они могут скрыто руководить компьютером, регистрировать пользователей на различных сайтах, воровать пароли и номера кредитных карт, блокировать операционную систему, запрещать установку антивирусов, нарушать процесс разархивации данных (это приводит к тому, что системный диск заполняется огромным количеством пустых данных).

Причины заражения устройства трояном

Со стремительным развитием компьютерных технологий появляется масса программного обеспечения, ориентированного на всевозможные потребности пользователей. Изобилие программ является причиной появления пиратского ПО, которое распространяет платные программы совершенно бесплатно, так называемые ломаные версии. Именно в таких программах заархивированы трояны и другие виды вредоносного и шпионского программного обеспечения.

Именно в таких программах заархивированы трояны и другие виды вредоносного и шпионского программного обеспечения.

Основные причины заражения устройства трояном:

- Скачивание приложений из ненадежных источников. Официальный магазин приложений для операционной системы «Андроид» имеет название Google Play. Доступ к нему предустановлен на всех устройства под управлением OS Android. Скачивание из внешних источников может привести к серьезному повреждению программной части устройства, а это, в свою очередь, грозит потерей данных.

- Переходы по вредоносным ссылкам. Зачастую их можно встретить в социальных сетях. Вредоносные ссылки мгновенно заражают устройство вирусом.

- Нерегулярное сканирование устройства на вирусы. Даже самый простой антивирус подскажет пользователю, как удалить вирус троян с «Андроида».

- Установка нелицензионной прошивки. Скачивайте только версии операционной системы «Андроид», выпущенные конкретно для вашей модели устройства. В пиратских копиях ОС предустановлено множество шпионского ПО, от которого сложно избавиться даже путем переустановки системы.

Первые признаки поражения «Андроид»-устройства вредоносной программой

- Необъяснимое повышение счетов за мобильную связь. Это первый и самый важный признак заражения устройства трояном. Исходящих вызовов на платные номера и СМС можно и не увидеть, ведь троян мгновенно подчищает их. Только связавшись с оператором, можно убедиться в том, что с телефона совершается рассылка СМС на высокооплачиваемые номера. Один из наиболее действенных способов, который опишет, как удалить троян с «Андроид» и уничтожить все следы вируса с телефона, – полная переустановка версии ОС.

- Ограниченный доступ к пользовательской информации. Троян блокирует персональные данные и требует перечисления денег для устранения проблемы.

- Сильный расход заряда аккумулятора. Это свидетельствует о том, что в фоновом режиме работает вирус. Для того чтобы получить профессиональную техническую поддержку, следует обратиться к специалисту, ведь любой профессионал сервисного центра знает, как удалить трояна с телефона.

«Андроид» – это достаточно неустойчивая система, которая требует постоянного антивирусного контроля.

«Андроид» – это достаточно неустойчивая система, которая требует постоянного антивирусного контроля.

Эффективные программы для выявления троянов

Поскольку трояны имеют множество модификаций, существует немало источников, которые рассказывают, как удалить троян с «Андроид». Универсального способа для избавления от вредоносного программного обеспечения не существует, однако есть ряд ПО, которое поможет своевременно выявить троян и избавиться от него:

- Norton — один из самых популярных вариантов в маркете приложений. Интерфейс информативен и способен подсказать пользователю, как удалить вирус троян с «Андроида». Программа работает в фоновом режиме, постоянно сканируя систему на наличие угроз.

- Comodo — набирающий популярность антивирус. Большое количество настроек сканирования. Программа способна оптимизировать систему и продлить жизнь батареи.

- Dr.Web Light – лидер по количеству скачиваний. Высокая популярность объясняется тем, что, установив приложение на телефон, пользователь максимально быстро сможет разобраться с тем, как удалить вирус троян с телефона («Андроид»).

Программа способна сканировать выбранные файлы или всю систему целиком. Возможна работа в фоновом режиме.

Программа способна сканировать выбранные файлы или всю систему целиком. Возможна работа в фоновом режиме.

Как удалить троян с «Андроид»

Избавиться от вредоносной программы можно двумя способами:

- Переустановив операционную систему.

- Воспользовавшись антивирусной программой.

Следует учесть, что трояны могут быть запакованы внутри других установленных программ, поэтому следует удалить недавно установленные программы и просканировать телефон антивирусным программным обеспечением.

Как удалить троян с планшета («Андроид»)

Планшеты способны обрабатывать большее количество данных, нежели смартфоны и коммуникаторы под управлением ОС «Андроид». Именно поэтому такие устройства склонны к частому заражению вирусами. Троян может проникнуть на планшет после клика по рекламе на одном из сайтов.

Для очистки планшета от шпионского ПО используйте комплексные программы, именно они способны указать, как удалить троян с «Андроид». Примером такого ПО является программа Clean Master. Она в режиме реального времени сканирует устройство и продлевает жизнь батареи, постоянно очищая оперативную память от ненужных процессов.

Она в режиме реального времени сканирует устройство и продлевает жизнь батареи, постоянно очищая оперативную память от ненужных процессов.

Как избавиться от троянов.

Декабрь 17th, 2014 Данил

Троян-это часть программного обеспечения, которое работает как «троянский конь » из битвы за Трою. Он может приходить с другими программами, которые при установке сами, будут также устанавливать Trojan. Большинство людей получают установку Trojan обманом, поскольку он ведет себя именно так, как ожидает пользователь в начале. Опасность того, что Троян есть на вашем компьютере, заключается в том, что он может помочь в инстилляции рекламного ПО на вашем компьютере. Он также может инициировать инстилляцию панелей инструментов в веб-браузерах, без намека или разрешения пользователя, что поможет автору такого инструмента заработать деньги. Больший риск для безопасности, с Trojan заключается в том, что они могут открыть вашу систему для удалённого доступа, что позволит хакерам взять под контроль ваш компьютер, украсть информацию, и, возможно, участвовать в других мероприятиях, которые могут нанести ущерб Вашим интересам. Другими вредоносными действиями, движимые Trojan могут быть случаи коррупции или удаление важных файлов с компьютера или открытия многочисленных окон без запроса.

Другими вредоносными действиями, движимые Trojan могут быть случаи коррупции или удаление важных файлов с компьютера или открытия многочисленных окон без запроса.

Как удалить вирус троянский конь

Если вы беспокоитесь о Trojan или хотите от него избавиться, то вы можете использовать советы, указанные здесь в этой статье.

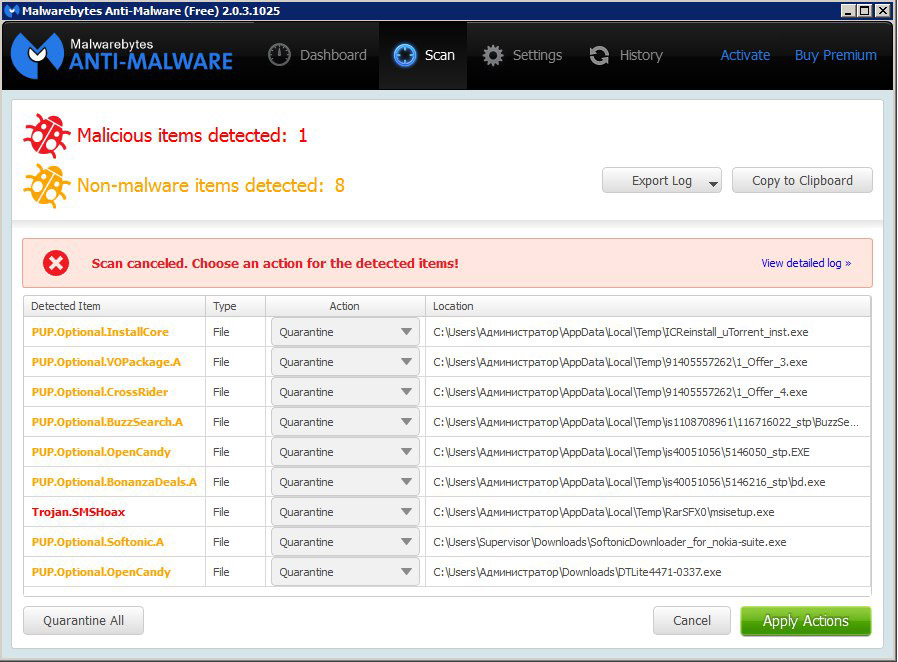

- Если у вас нет антивирусного программного обеспечения тогда, вы должны пойти и приобрести себе новое. Почти все программы способны справиться с вирусами и троянами. Когда вы используете антивирус для сканирования системы на предмет возможных угроз, он найдёт трояны и удалит их сам.

- В случае, если антивирус не в состоянии избавиться от Trojan сам по себе, то он будет помещать файл на карантин и информировать вас о нём. Вы можете перейти к папке, содержащей файл и удалить его вручную. Некоторое антивирусное программное обеспечение также позволит вам удалить Trojan через их панель управления. Вы можете использовать его в качестве альтернативы охоты за такими файлами.

- Бывают и так, когда троянец может быть самовоспроизводящимся. Это означает, что троян будет делать несколько копий и распространять их через вашу систему. Когда это происходит, каждый раз, когда вы запустите сканирование, программа вам скажет, что есть троянские программы в вашей системе, заставляя вас думать, что он не может быть удален. Лучшее, что можно сделать в таком случае, это зайти в сеть и искать имя «Троян » и «решение проблем с трояном». Чаще чем нет, вы будете проинструктированы о том, как найти и вручную удалить такие файлы.

- В случае, если ваш компьютер уже заражен, было бы желательно, перед запуском антивирусной проверки, если бы Вы перешли в «безопасный режим без поддержки сети». Если вы используете Windows, то вы можете войти в безопасный режим, нажав клавишу F8 в момент, когда ваш компьютер включается.

- Как всегда у вас есть еще один вариант, формат системы. Это должно быть вашей последней инстанцией и не должно быть сделано на регулярной основе.

Форматирование всех дисков на вашем компьютере и загрузка операционной системы, при это всегда помните, что форматирование жесткого диска будет стирать каждый файл на вашем компьютере, так что будьте осторожны, когда вы используете эту опцию.

Форматирование всех дисков на вашем компьютере и загрузка операционной системы, при это всегда помните, что форматирование жесткого диска будет стирать каждый файл на вашем компьютере, так что будьте осторожны, когда вы используете эту опцию. - Одна предосторожность, которую вы должны принять, если ваш компьютер подключен к сети, необходимо отключить его сразу, чтобы не заразить компьютер. Трояны могут доставить Вам неприятности, и они большая угроза для безопасности компьютера и Вы должны быть рассмотреть эту проблему немедленно.

Оцените статью: Поделитесь с друзьями!

5 лучших средств удаления троянцев [100% эффективны и обновлены до 2020 г.]

Компьютерная безопасность быстро становится серьезной проблемой. Не только компании и корпоративные организации обеспокоены цифровой безопасностью. Потребители сейчас находятся под постоянной угрозой вредоносного программного обеспечения. Вредоносные программы превратились из практически безобидных угроз в мощные варианты, такие как программы-вымогатели.

Современные операционные системы имеют повышенные системы безопасности. Обновления и патчи также доступны ежедневно.Однако защиты в операционных системах обычно недостаточно. Вредоносное ПО по-прежнему может проникнуть даже в самую обновленную операционную систему. Троянские вирусы позволяют другим вредоносным приложениям проникать в вашу систему.

В этой статье мы перечисляем лучшие доступные инструменты для удаления троянских программ. Но сначала нужно знать, что такое троянский вирус.

Что такое троянский вирус?

Троянский вирус — это разновидность вредоносного программного обеспечения, цель которого — ввести пользователей в заблуждение. Он также известен как троянский конь или просто троян.Это слово происходит от деревянного коня, который обманчиво привел к падению города Трои.

Часто маскируется под легальное программное обеспечение. Сами по себе троянские вирусы безвредны. Его основная цель — использовать киберпреступники в качестве шлюза в вашу систему. При активации трояны могут шпионить за вами. Он может собирать ценные данные и отправлять их на сторонний сервер.

При активации трояны могут шпионить за вами. Он может собирать ценные данные и отправлять их на сторонний сервер.

Еще более опасны современные разновидности троянов. Это может создать бэкдор для доступа к вашему компьютеру. Затем это может позволить хакерам получить полный контроль над вашим компьютером.Кроме того, трояны могут собирать системную информацию для обнаружения уязвимостей. Собранные данные используются для разработки программ-вымогателей, вирусов и другого вредоносного ПО.

Троянские вирусы практически не обнаруживаются в большинстве систем. Вот почему так важно установить средства защиты от вредоносных программ.

MalwareFox — лучший инструмент для удаления троянцев

- Эффективно работает с различными вредоносными программами, включая троян

- Автоматический и ручной методы сканирования

- Удаляет глубоко встроенные руткиты и трояны

- Защита в реальном времени анализирует подозрительные файлы и немедленно их блокирует

- Защита от вредоносных программ нулевого дня

- Удаляет угонщики и вредоносные расширения из всех браузеров

MalwareFox в действии

# 1: MalwareFox

MalwareFox — это комплексное решение для защиты от вредоносных программ. Он всегда готов к атакам современных вредоносных программ. Он сочетает в себе лучшее обнаружение, удаление и защиту вредоносных программ в реальном времени.

Он всегда готов к атакам современных вредоносных программ. Он сочетает в себе лучшее обнаружение, удаление и защиту вредоносных программ в реальном времени.

Установка очень проста и понятна. В отличие от большинства других систем безопасности, он не поставляется с комплектом раздутого ПО.

Сильные стороны

MalwareFox заключаются в его обнаружении и защите в реальном времени. Ручное сканирование высокоскоростное. Простой пользовательский интерфейс эффективно отображает статистику системы. Кроме того, он очень легкий.

MalwareFox практически незаметен даже при активном сканировании.Эта функция позволяет открывать другие приложения, ожидая завершения сканирования. Его точное и эффективное обнаружение делает удаление вредоносных программ быстрым и безболезненным.

Защита в режиме реального времени предотвращает проникновение вредоносных приложений на ваш компьютер. Он даже защищает ваш браузер от возможных угроз. MalwareFox удаляет рекламу и ненужные панели инструментов.

MalwareFox обрабатывает сложные и новые угрозы. Его защита от программ-вымогателей от проникновения в вашу систему. В отличие от других вредоносных приложений, когда вымогатель захватит ваш заказ, пути назад нет.Защита от атак Zero-Day от MalwareFox гарантирует, что ваша система будет защищена даже от новых неизвестных угроз.

# 2: Spybot — поиск и уничтожение

Spybot — Search & Destroy — первая запущенная защита от вредоносных программ. Это одно из самых громких имен в системах защиты от вредоносных программ. Он также отличается простым интерфейсом и простыми в использовании процессами. Spybot может удалять приложения, которые следят за вашей компьютерной деятельностью. Он также предлагает инструменты иммунизации, которые добавляют еще один уровень защиты.Сканирование вручную является эффективным и тщательным.

Однако скорость требует больших затрат ресурсов. Обновления тоже далеки от времени. Каждый день мы видим новые угрозы. Патчи должны быть доступны через регулярные промежутки времени.

# 3: SUPERAntiSpyware

SUPERAntiSpyware предоставляет пользователю различные возможности. Как и Spybot, он ветеран индустрии. Его цель — дать вам контроль над эффективным обнаружением и удалением шпионского, рекламного, троянского и другого вредоносного ПО.Его установка довольно быстрая и простая. System Investigator от SuperAntiSpyware позволяет обнаруживать вредоносные угрозы вручную. Сканирование также быстрое и интуитивно понятное.

К сожалению, для полного завершения активного сканирования требуется время. Защита в реальном времени приличная, но в лучшем случае средняя. Spybot — это утилита для защиты от вредоносных программ, которую нельзя рассматривать как полноценный пакет безопасности. Интерфейс удобный. Однако чувствует себя немного устаревшим.

# 4: Malwarebytes

Malwarebytes в настоящее время является одним из известных бесплатных инструментов защиты от вредоносных программ.Установка выполняется быстро и просто. Он даже работает, когда операционная система находится в безопасном режиме. Он также относительно легкий. Ручное сканирование тоже не требует значительных ресурсов. Malwarebytes также улучшил свой пользовательский интерфейс, сделав его интуитивно понятным. Его блокировка вредоносных программ в реальном времени и блокировка вредоносных URL-адресов также весьма полезны.

Он даже работает, когда операционная система находится в безопасном режиме. Он также относительно легкий. Ручное сканирование тоже не требует значительных ресурсов. Malwarebytes также улучшил свой пользовательский интерфейс, сделав его интуитивно понятным. Его блокировка вредоносных программ в реальном времени и блокировка вредоносных URL-адресов также весьма полезны.

Однако другие продукты оказываются более эффективными в режиме реального времени. Кроме того, Malwarebytes не может быть единственной защитой вашего компьютера. У вас должен быть установлен первый пакет безопасности вместе с Malwarebytes.Защита в реальном времени также истекает через 14 дней.

# 5: Комплект экстренной помощи Emsisoft

Emsisoft Emergency Kit не такой продвинутый, как другие инструменты, но он выполняет свою работу. Он обеспечивает важную функцию сканирования и удаления троянских программ. Одна из его уникальных особенностей — возможность работать как портативное приложение. Вы можете сохранить его на флэш-накопителе и запустить на компьютере без необходимости установки.

Вы можете сохранить его на флэш-накопителе и запустить на компьютере без необходимости установки.

Кроме того, для профессиональных пользователей доступны параметры командной строки. Его функция BlitzBank удаляет угрозы при загрузке.Emsisoft помещает угрозы в карантин еще до того, как нацелится на программное обеспечение безопасности.

С другой стороны, он не обеспечивает постоянной защиты. Emsisoft Emergency Kit подходит только в качестве крайней меры для зараженных компьютеров. Он хорошо выполняет глубокое сканирование. Однако он не предназначен для повседневного использования в целях безопасности.

Последние мысли

Троянские вирусы — первая угроза, которая попытается проникнуть в вашу операционную систему. Он полагается на возможность обмануть вас, установив его в вашей системе.Некоторые законные приложения могут даже поставляться в комплекте с троянским конем. Панели инструментов и другие надстройки также могут встречаться с мощными версиями троянских вирусов.

Его способность оставаться незамеченным в течение длительного времени делает его очень опасным. Очевидно, недостаточно полагаться только на существенную защиту операционной системы. Троянские кони стократно увеличивают уязвимость вашей системы. Это может создать более широкие бэкдоры и бреши в безопасности. Более опасные приложения, такие как вирусы, программы-вымогатели и руткиты.

Защита вашего компьютера от троянских вирусов должна быть одним из первых уровней защиты. Троянские инфекции могут открыть вашу систему для большого количества угроз. Хакеры воспользуются уязвимостями и дырами в системе безопасности. Наличие лучшего приложения для удаления троянов является необходимой профилактикой, которую вы должны иметь.

Что такое троянские вирусы и как от них избавиться

Что такое троянские вирусы и как от них избавиться

Базовый онлайн-сценарий. Вы входите в свой компьютер и замечаете, что что-то не так, но не можете понять это.Что-то кажется… немного не таким. Если вы попали в такую ситуацию или даже думаете, что это так, вполне вероятно, что на вашем компьютере может быть троянский вирус.

Вы входите в свой компьютер и замечаете, что что-то не так, но не можете понять это.Что-то кажется… немного не таким. Если вы попали в такую ситуацию или даже думаете, что это так, вполне вероятно, что на вашем компьютере может быть троянский вирус.

Троянские вирусы могут не только украсть вашу самую личную информацию, но и подвергнуть вас риску кражи личных данных и других серьезных киберпреступлений. В этой статье мы рассмотрим, что такое троянские вирусы и откуда они берутся. Мы также расскажем, как вы можете защитить себя и избавиться от вирусов, чтобы оставаться в безопасности и сохранять душевное спокойствие в Интернете.

Что делают троянские вирусы

Троянские вирусы — это тип вредоносных программ, которые вторгаются в ваш компьютер, замаскированные под настоящие, работающие программы. Как только троян попадает в вашу систему, он может выполнять деструктивные действия еще до того, как вы узнаете о нем. Попав внутрь, некоторые трояны бездельничают на вашем компьютере и ждут дальнейших инструкций от своего хост-хакера, но другие начинают свою вредоносную деятельность с самого начала.

Некоторые трояны загружают на ваш компьютер дополнительные вредоносные программы, а затем обходят ваши настройки безопасности, в то время как другие пытаются активно отключить антивирусное программное обеспечение.Некоторые трояны захватывают ваш компьютер и делают его частью преступной сети DDoS (распределенный отказ в обслуживании).

Как удалить троянский вирус

Прежде чем вы обнаружите все места, откуда троян может проникнуть на ваш компьютер, давайте сначала узнаем, как от них избавиться. Вы можете удалить некоторые трояны, отключив на своем компьютере элементы автозагрузки, которые не поступают из надежных источников. Для достижения наилучших результатов сначала перезагрузите устройство в безопасном режиме, чтобы вирус не помешал вам удалить его.

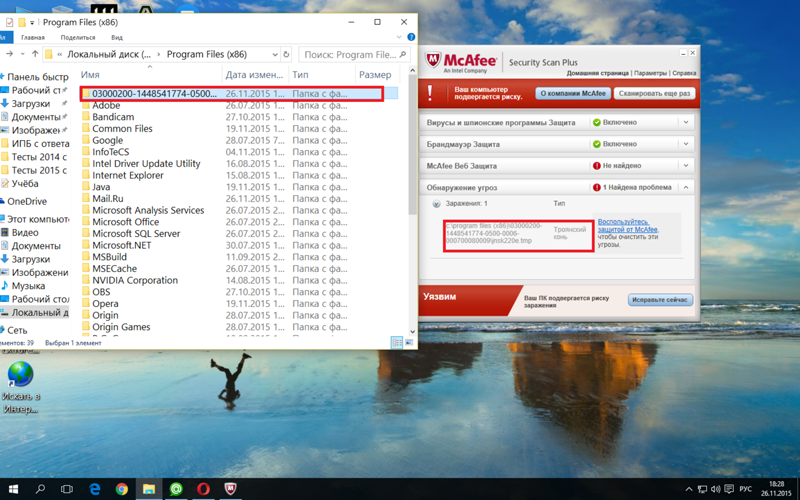

. Убедитесь, что вы точно знаете, какие именно программы вы удаляете, поскольку удаление базовых программ, необходимых вашему компьютеру для работы, может замедлить, вывести из строя или повредить систему. Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет допустимые доверительные отношения и поведение приложений, а также сигнатуры троянов в файлах, чтобы обнаруживать, изолировать и оперативно удалять их. Помимо обнаружения известных троянов, антивирусная программа McAfee может идентифицировать новые трояны, обнаруживая подозрительную активность внутри любого и всех ваших приложений.

Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет допустимые доверительные отношения и поведение приложений, а также сигнатуры троянов в файлах, чтобы обнаруживать, изолировать и оперативно удалять их. Помимо обнаружения известных троянов, антивирусная программа McAfee может идентифицировать новые трояны, обнаруживая подозрительную активность внутри любого и всех ваших приложений.

Откуда берутся троянские вирусы

В этом разделе более подробно рассматриваются места, наиболее уязвимые для атаки троянских вирусов. Хотя все трояны выглядят как обычные программы, им нужен способ привлечь ваше внимание, прежде чем вы по незнанию установите их в своей системе. Троянские вирусы отличаются от других типов вредоносных программ, потому что они заставляют вас установить их самостоятельно. Вы будете думать, что троянец — это игра или музыкальный файл, и загруженный вами файл, скорее всего, будет работать как обычно, так что вы не будете знать, что это троян. Но он также установит вредоносный вирус на ваш компьютер в фоновом режиме. Будьте осторожны при получении файлов из следующих источников. Многие пользователи устанавливают трояны с веб-сайтов для обмена файлами и фальшивых вложений электронной почты. Вы также можете подвергнуться атаке из поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и т. Д.

Но он также установит вредоносный вирус на ваш компьютер в фоновом режиме. Будьте осторожны при получении файлов из следующих источников. Многие пользователи устанавливают трояны с веб-сайтов для обмена файлами и фальшивых вложений электронной почты. Вы также можете подвергнуться атаке из поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и т. Д.

Сайты для обмена файлами

Практически каждый, кто хоть немного разбирается в технологиях, иногда пользуется файловыми сайтами. Сайты для обмена файлами включают торрент-сайты и другие сайты, которые позволяют пользователям делиться своими файлами, и эта концепция привлекательна по множеству причин.Во-первых, это позволяет людям получать программное обеспечение премиум-класса, не платя розничную цену. Проблема, однако, в том, что сайты обмена файлами также чрезвычайно привлекательны для хакеров, которые хотят найти простой путь внутрь вашей системы.

Например, хакер загружает взломанную копию популярного программного обеспечения на торрент-сайт для бесплатной загрузки, а затем ожидает, пока потенциальные жертвы мгновенно загрузят его . .. но взломанное программное обеспечение содержит скрытый троянский вирус, который позволяет хакеру контролировать ваш компьютер.

.. но взломанное программное обеспечение содержит скрытый троянский вирус, который позволяет хакеру контролировать ваш компьютер.

Троянские вирусы также могут присутствовать в популярных формах музыкальных файлов, игр и многих других приложений.

Вложения электронной почты

Поддельные вложения электронной почты — еще один распространенный способ заражения троянскими вирусами. Например, хакер отправляет вам электронное письмо с вложением, надеясь, что вы мгновенно нажмете на него, чтобы вы заразились сразу после его открытия. Многие хакеры отправляют обычные электронные письма как можно большему количеству людей. Другие преследуют конкретных людей или компании, на которые они нацелены.

В определенных случаях хакер отправляет поддельное электронное письмо, которое выглядит так, как будто оно пришло от кого-то, кого вы знаете.Электронное письмо может содержать документ Word или что-то, что вы считаете «безопасным», но вирус заражает ваш компьютер, как только вы открываете вложение. Самый простой способ защитить себя от этой целевой атаки — позвонить отправителю перед открытием вложения, чтобы убедиться, что именно он отправил это конкретное вложение.

Самый простой способ защитить себя от этой целевой атаки — позвонить отправителю перед открытием вложения, чтобы убедиться, что именно он отправил это конкретное вложение.

Поддельные сообщения

Бесчисленное количество популярных программ и полезных приложений позволяют вам общаться с другими со своего рабочего стола. Но независимо от того, используете ли вы такое программное обеспечение для деловых или личных контактов, вы подвержены риску заражения троянами, если не знаете, как защитить себя.

Хакеры «подделывают» сообщение, чтобы оно выглядело так, как будто оно пришло от человека, которому вы доверяете. Помимо спуфинга, хакеры также создают похожие имена пользователей и надеются, что вы не заметите или не заметите небольшие различия. Как и в случае с поддельными сообщениями электронной почты, хакер отправляет вам файл или приложение, зараженное трояном.

Зараженные сайты

Многие хакеры нацелены на веб-сайты, а не на отдельных пользователей. Они находят слабые места в незащищенных веб-сайтах, которые позволяют им загружать файлы или, в некоторых случаях, даже захватывать весь веб-сайт.Когда происходит этот тип взлома сайта, хакер может затем использовать этот сайт, чтобы перенаправить вас на другие сайты.

Они находят слабые места в незащищенных веб-сайтах, которые позволяют им загружать файлы или, в некоторых случаях, даже захватывать весь веб-сайт.Когда происходит этот тип взлома сайта, хакер может затем использовать этот сайт, чтобы перенаправить вас на другие сайты.

Хакер может взломать весь веб-сайт и перенаправить ваши загрузки на вредоносный сервер, содержащий троян. Использование только надежных, хорошо известных веб-сайтов — один из способов снизить ваши шансы попасть в эту ловушку, но хорошая антивирусная программа также может помочь обнаружить зараженные и взломанные сайты.

Взломанные сети Wi-Fi

Взломанные сети Wi-Fi также являются частым источником троянов и других вредоносных программ.Хакер может создать поддельную сеть «точки доступа», которая выглядит точно так же, как та, к которой вы пытаетесь подключиться. Однако, когда вы по ошибке подключаетесь к этой фальшивой сети, хакер может перенаправить вас на поддельные веб-сайты, которые выглядят настолько реальными, что даже эксперты не могут заметить разницу. Эти поддельные веб-сайты содержат эксплойты браузера, которые перенаправляют любой файл, который вы пытаетесь загрузить.

Эти поддельные веб-сайты содержат эксплойты браузера, которые перенаправляют любой файл, который вы пытаетесь загрузить.

Последние мысли

Трояны могут заразить ваш компьютер и вызвать огромные проблемы еще до того, как вы узнаете, что произошло.Как только троян попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ являются универсальными, и с ними легко справиться, если вы будете следовать этому проверенному процессу.

Непроверенные элементы автозагрузки и подозрительные программы могут действовать как шлюзы для троянов, устанавливающих вредоносный код на ваш компьютер и другие устройства. Если вы заметили какие-либо новые программы, запущенные в вашей системе, которые вы не устанавливали, это может быть троян.Попробуйте удалить программу и перезагрузить компьютер, чтобы увидеть, улучшится ли его производительность.

Удалите троянов, выполнив следующие действия:

Удаление троянов — отличный способ защитить ваш компьютер и конфиденциальность, но вы также должны предпринять шаги, чтобы избежать их в будущем:

- Настройте облачные учетные записи, используя адреса электронной почты, которые предлагают поддержку восстановления учетной записи. Аккаунты от интернет-провайдеров или платных сервисов.

- В случае Apple, вы можете запросить помощь для восстановления учетной записи (учетные записи Gmail и / или Yahoo не могут быть восстановлены, поскольку они не могут подтвердить право собственности)

- Использование VPN в общедоступной сети Wi-Fi

- Позвоните отправителю перед открытием вложений электронной почты

- Используйте антивирусное решение с защитой в реальном времени

Остаться в безопасности

Пейзаж киберугроз постоянно меняется и развивается.Хакеры всегда ищут новые способы взлома компьютеров и серверов, поэтому вы должны быть в курсе последних угроз, а использование проверенного антивирусного решения — всегда разумный выбор. Эти действия не только защитят ваши устройства, но и дадут вам душевное спокойствие при работе в сети.

Эти действия не только защитят ваши устройства, но и дадут вам душевное спокойствие при работе в сети.

троян: Удаление Win32 / Occamy.C. Как удалить Occamy Adware?

Троян: Win32 / Occamy.C — это имя обнаружения, указывающее на рекламную программу, которая устанавливает содержимое в браузере без согласия или разрешения пользователей.

GridinSoft Anti-Malware

Удаление рекламного ПО и ПНП вручную может занять несколько часов и при этом повредить ваш компьютер. Я рекомендую вам скачать GridinSoft Anti-Malware для удаления угроз.

Позволяет завершить сканирование и вылечить ваш компьютер в течение пробного периода.

Что такое Окками?

Occamy — это рекламное ПО, которое появляется на экране, когда антивирус обнаруживает подозрительную активность.

Троян: Win32 / Occamy.C появляется в веб-браузере, а также запускает Google Chrome, Mozilla Firefox или Internet Explorer. Перезагрузка веб-браузера или полное удаление приложения не работают, потому что все действия создаются киберпреступником, который запускается на машине за вашей спиной.

Перезагрузка веб-браузера или полное удаление приложения не работают, потому что все действия создаются киберпреступником, который запускается на машине за вашей спиной.

Trojan: Win32 / Occamy.C Вирус принадлежит к семейству рекламного ПО, которое используется для описания потенциально нежелательных приложений, которые часто имеют тенденцию проникать на машины с помощью программных пакетов — необоснованный метод, используемый бесплатными программами. а также дизайнеров условно-бесплатного ПО для разгона различных ПНП.На самом деле это не вирус, люди могут видеть, что их браузеры наполнены множеством рекламных объявлений, а также перенаправлениями, которые приводят их на сомнительные сайты в Интернете.

Троян: Win32 / Occamy.C изменяет определенные настройки в системе, такие как реестр Windows Windows, а также настройки веб-браузера (начинаются коллекции, а также домашняя страница Yahoo). Он также создает папку в каталоге Program Files, а также обладает способностью изменять безопасные и безопасные настройки Chrome без согласия, а также предотвращает обнаружение веб-браузером. Специалисты по безопасности считают эти действия разрушительными, и единственный правильный способ справиться с этими нежелательными модификациями приложений — это удалить Окками с вашего компьютера.

Специалисты по безопасности считают эти действия разрушительными, и единственный правильный способ справиться с этими нежелательными модификациями приложений — это удалить Окками с вашего компьютера.

Мы можем упомянуть, что Trojan: Win32 / Occamy.C раздражает, а также раздражает злоумышленника только из-за подхода к просачиванию. Процедура удаления становится еще более сложной, когда ваш AV-инструмент начинает предоставлять вам сообщения о сомнительной активности, а также оказывается, что таким образом вы можете удалить вирус.

Техническое резюме Окками.

| Имя | Окками |

| Тип | Рекламное ПО, ПНП |

| Имя обнаружения | Троян: Win32 / Occamy.C , Adware.Occamy |

| Метод распределения | Пакетирование программного обеспечения, навязчивая реклама, перенаправления на сомнительные сайты и т. Д. |

| Удаление | Загрузите и установите GridinSoft Anti-Malware для автоматического трояна: Win32 / Occamy. Удаление C. Удаление C. |

Trojan: Win32 / Occamy.C появляется обычно, а также отдельные люди, все как один скулит, что они информируют, продолжают появляться, пока вы полностью не удалите это рекламное ПО и все связанные приложения, файлы, контент в браузере.

В некоторых случаях вам также необходимо обновить устройство, чтобы оно обнаружило общую опасность совершенно нового вредоносного ПО, а также могло полностью удалить его. В других ситуациях предупреждения о заражении Occamy касались вашего экрана, влияя на просмотр в Интернете намного больше, чем все эти обычные признаки рекламного ПО.

Наряду с изменением общих настроек Trojan: Win32 / Occamy.C может также без утверждения устанавливать дополнительные расширения браузера, надстройки и плагины.

Sale Charger — это дополнительная надоедливая рекламная программа, которая внедряет в веб-браузеры поддельную рекламу или приводит людей на мошеннические или фишинговые сайты. Таким образом, рекламное ПО быстро размножается, раздувая систему, а также замедляя ее.

Если вы спрашиваете себя, не заражены ли вы заражением Trojan: Win32 / Occamy.C, изучите всплывающие окна, предложения, баннеры или предложения, которые всплывают из ниоткуда.Эти рекламные объявления должны быть отмечены текстом:

.

- Объявления от Occamy

- Occamy Ads

- На платформе Occamy

- При поддержке Occamy

Навязчивая реклама нацелена на людей в надежде заставить их получать еще больше продуктов и услуг от зарегистрированных разработчиков. Те, кто беспокоится об этих проблемах, не ошибаются — если рекламное ПО установлено в компьютерной системе, заражение вредоносным ПО, а также утечка личной информации — вероятность, которая в конечном итоге может сбыться.

Перенаправления, а также реклама обычно приносят доход от каждого клика или проверки (система оплаты за клик). Это дополнительно увеличивает посещаемость веб-сайтов неизвестных розничных продавцов, увеличивая их возможности для совершения продаж. Присутствие Occamy просто полезно для его программистов, поскольку клиентам приходится нелегко из-за стагнации браузера, неэффективных результатов поиска, регулярных перенаправлений, а также слишком большого количества рекламы.

Переход на такие страницы, загруженные деловыми материалами, маркетинговыми баннерами или запуск дополнительных всплывающих окон, а также перенаправления, может нанести намного больший ущерб, чем сам злоумышленник.Непрерывный серфинг в таких доменах обнаруживает деструктивный контент, а также может инициировать прямую загрузку ПНП и даже вредоносных программ, поэтому держитесь подальше от страниц, а также постоянно просматривайте лицензионное соглашение или Политику конфиденциальности перед приобретением или загрузкой и установкой чего-либо.

Основная проблема заражения Trojan: Win32 / Occamy.C заключается в том, что разработчики не проверяют контент, на который они могут ссылаться. Следовательно, прохождение веб-страниц может привести жертв к небезопасным сайтам, включая зараженные вредоносным ПО, фишинговые, поддельные обновления или различные другие вредоносные сайты.Таким образом, заражение программ-вымогателей, криптомайнеров, шпионских программ или клавиатурных шпионов находится совсем рядом.

Причина в том, что рекламное ПО шпионит за клиентами, у которых установлено программное обеспечение. Trojan: Win32 / Occamy.C собирает данные о поведении клиентов в Интернете, их IP-адресах, а также сопоставимые данные. Иногда потенциально нежелательные программы также могут отслеживать нажатия клавиш, включая имя человека, учетные данные, данные сберегательного счета, домашний адрес и т. Д.

Хотя Trojan: Win32 / Occamy.C не относится к категории вредоносных программ, опасность по-прежнему существует. Загрузите программное обеспечение для защиты от вредоносных программ и запустите полную проверку инструмента на предмет удаления Trojan: Win32 / Occamy.C. Мы также рекомендуем полностью очистить компьютер с помощью GridinSoft Anti-Malware.

Как мой компьютер заражен трояном: Win32 / Occamy.C?

Рекламное ПО может проникнуть на ваш компьютер через бесплатные установки.

Некоторые потенциально нежелательные программы могут быть загружены непосредственно с официальных сайтов или интернет-магазинов (таких как Google Web Store). Это не самый заметный метод распространения ПНП. Объединение программных приложений в пакеты — это стратегия, используемая разработчиками бесплатного и условно-бесплатного программного обеспечения, обычно использующих упаковку программного обеспечения, чтобы внедрить в компьютеры пользователей нежелательные приложения.

Это не самый заметный метод распространения ПНП. Объединение программных приложений в пакеты — это стратегия, используемая разработчиками бесплатного и условно-бесплатного программного обеспечения, обычно использующих упаковку программного обеспечения, чтобы внедрить в компьютеры пользователей нежелательные приложения.

Они добавляют в установщики, известные программы или обновления дополнительные компоненты в надежде, что клиенты пропустят шаги, а также выберут рекомендуемый или быстрый режим установки. Большинство пользователей заражают оборудование неприятным программным обеспечением и заканчивают его заражением, которое в противном случае не приветствовалось бы.

Троян: Win32 / Occamy.C зараженный ПК

После загрузки бесплатного приложения из Интернета проследите за тем, чтобы не торопиться с его установкой. Не нажимайте «Далее», не глядя и постоянно выбирая дополнительные или настраиваемые параметры установки. Это позволяет вам остановить проблемы с панелями инструментов, вложениями, медиа-геймерами, системным оптимизатором, а также другими нежелательными программами на вашем компьютере.

Как удалить троян: Win32 / Occamy.C?

Действия по устранению несложны и могут быть выполнены любым человеком.Вы можете завершить удаление троянца: Win32 / Occamy.C двумя способами: вручную и автоматически.

Практическая методика прекращения производства требует вашего полного внимания, поскольку неточный процесс может привести к повреждению системы. Кроме того, мы не позволяем лицам, не знакомым с компьютерами, а также их системами, следовать этой методике. Если вы технически подкованы и понимаете, что делаете, ознакомьтесь с нашим подробным обзором ниже, в нем будет рассказано, как полностью устранить Trojan: Win32 / Occamy.C, а также покажет, как вручную сбросить каждый из интернет-браузеров.

Для начинающих пользователей компьютеров мы рекомендуем выбрать автоматизированную технику. Программное обеспечение защиты может обнаруживать, а также удалять Trojan: Win32 / Occamy.C быстро и эффективно. Просто загрузите одну из программ, перечисленных ниже, а также просканируйте свое устройство, следуя инструкциям на экране.

Как удалить Окками?

Рекламное ПО часто поставляется с другими вирусами и шпионским ПО.Эти угрозы могут украсть учетные данные или зашифровать ваши документы с целью выкупа.

Причины, по которым я бы рекомендовал GridinSoft

Нет лучшего способа распознавать, удалять и предотвращать угрозы для ПК, чем использовать антивирусное программное обеспечение от GridinSoft.

Загрузите GridinSoft Anti-Malware.

Вы можете загрузить GridinSoft Anti-Malware, нажав кнопку ниже:

Запустите установочный файл.

По завершении загрузки установочного файла дважды щелкните файл install-antimalware-fix.exe для установки GridinSoft Anti-Malware в вашей системе.

Контроль учетных записей пользователей спрашивает вас о разрешении GridinSoft Anti-Malware вносить изменения в ваше устройство. Итак, вы должны нажать «Да», чтобы продолжить установку.

Нажмите кнопку «Установить».

После установки Anti-Malware запустится автоматически.

Дождитесь завершения сканирования антивирусным ПО.

GridinSoft Anti-Malware автоматически начнет сканирование вашей системы на наличие файлов Occamy и других вредоносных программ.Этот процесс может занять 20–30 минут, поэтому я предлагаю вам периодически проверять статус процесса сканирования.

Щелкните «Очистить сейчас».

По завершении сканирования вы увидите список заражений, обнаруженных GridinSoft Anti-Malware. Чтобы удалить их, нажмите кнопку «Очистить сейчас» в правом углу.

Вы защищены?

GridinSoft Anti-Malware просканирует и очистит ваш компьютер бесплатно в течение пробного периода. Бесплатная версия предлагает защиту в реальном времени в течение первых 2 дней.Если вы хотите всегда быть полностью защищенными — я могу порекомендовать вам приобрести полную версию:

Полная версия GridinSoft Anti-Malware

Если руководство не помогло вам удалить Occamy , вы всегда можете попросить меня в комментариях за помощью.

троян: Win32 / Adload Removal. Как удалить рекламное ПО Trojan Adload?

Троян: Win32 / Adload — это имя обнаружения, указывающее на рекламную программу, которая устанавливает содержимое в браузере без согласия или разрешения пользователей.

GridinSoft Anti-Malware

Удаление рекламного ПО и ПНП вручную может занять несколько часов и при этом повредить ваш компьютер. Я рекомендую вам скачать GridinSoft Anti-Malware для удаления угроз.

Позволяет завершить сканирование и вылечить ваш компьютер в течение пробного периода.

Что такое троянская Adload?

Trojan Adload — это рекламное ПО, которое появляется на экране, когда антивирус обнаруживает подозрительную активность.

Троян: Win32 / Adload появляется в интернет-браузере и создает Google Chrome, Mozilla Firefox или Internet Explorer для сбоя.К сожалению, сброс настроек веб-браузера или полное удаление приложения не работает, потому что все действия совершает кибер-грабитель, который работает на машине за вашей спиной.

Trojan: Win32 / Adload Вирус происходит из семейства рекламного ПО. Этот термин используется для объяснения потенциально нежелательных приложений, которые, как правило, проникают в машины с помощью объединения программных программ — необоснованный метод, который также используется бесплатными программами. как условно-бесплатные программисты для разгона многочисленных ПНП.На самом деле это не вирус, люди могут заметить, что в их интернет-браузерах есть несколько рекламных акций, а также перенаправления, которые приводят их на сомнительные веб-сайты в сети.

Троян: Win32 / Adload изменяет подробные настройки системы, такие как реестр Windows Windows и настройки интернет-браузера (начинаются коллекции, а также домашняя страница Yahoo). Он также создает папку в каталоге Program Files, а также обладает способностью изменять безопасные и безопасные параметры Chrome без одобрения, в дополнение к предотвращению обнаружения веб-браузером.Эксперты по безопасности считают эту привычку вредоносной, и единственный правильный способ позаботиться об этих нежелательных модификациях приложений — удалить троянскую Adload с вашего устройства.

Мы можем утверждать, что Trojan: Win32 / Adload раздражает, а также расстраивает злоумышленника только из-за метода проникновения. Однако процесс удаления становится еще более сложным, когда ваше AV-устройство начинает выдавать сообщения, касающиеся неэтичной для вас задачи, а также оказывается, что таким образом вы можете удалить вирус.

Техническое описание троянской программы

.

| Имя | Троянская нагрузка |

| Тип | Рекламное ПО, ПНП |

| Имя обнаружения | Троян: Win32 / Adload , Adware.Trojan Adload |

| Метод распределения | Пакетирование программного обеспечения, навязчивая реклама, перенаправления на сомнительные сайты и т. Д. |

| Удаление | Загрузите и установите GridinSoft Anti-Malware для автоматического удаления Trojan: Win32 / Adload. |

Trojan: Win32 / Adload обычно появляется, и все люди, как один, ноют, что эти уведомления продолжают появляться, пока вы полностью не удалите это рекламное ПО и все связанные приложения, данные и материалы в браузере.

Часто вам дополнительно требуется обновить инструмент, чтобы он обнаруживал общую опасность нового вредоносного ПО, а также мог полностью удалить его. В различных других ситуациях сигналы вируса Trojan Adload касались вашего экрана, влияя на поиск в Интернете намного больше, чем все эти типичные симптомы рекламного ПО.

Наряду с настройкой общих настроек, Trojan: Win32 / Adload также может без авторизации устанавливать дополнительные расширения браузера, надстройки, а также плагины.

Sale Charger — еще одна раздражающая рекламная программа, которая внедряет в браузеры фальшивую рекламу или приводит клиентов на мошеннические или фишинговые веб-сайты. Таким образом, рекламное ПО быстро размножается, раздувая систему и замедляя ее.

Если вам интересно, не заражены ли вы заражением Trojan: Win32 / Adload, проверьте всплывающие окна, предложения, баннеры или предложения, которые появляются из ниоткуда.Эти рекламные объявления должны быть помечены следующим сообщением:

- Рекламы троянца Adload

- Троянская реклама Adload

- Работает на троянской программе Adload

- При поддержке трояна Adload

Навязчивая реклама нацелена на клиентов в надежде заставить их покупать больше услуг или продуктов у зарегистрированных разработчиков. Те, кто по-прежнему обеспокоены этими проблемами, не ошибаются — если рекламное ПО установлено в компьютерной системе, заражение вредоносными программами, а также утечка личных данных — это шанс, который в конечном итоге может сбыться.

Перенаправления, а также реклама обычно приносят прибыль от каждого клика или перехода на (система оплаты за клик). Это также увеличивает онлайн-трафик неопознанных магазинов, повышая их возможности для совершения продаж. Существование троянца Adload просто полезно его разработчикам, поскольку пользователям приходится бороться с спадом работы интернет-браузеров, ухудшением результатов поиска, постоянными перенаправлениями, а также слишком большим количеством рекламы.

Просмотр таких страниц, заполненных деловыми материалами, рекламными баннерами, или запуск дополнительных всплывающих окон и перенаправлений может нанести даже больший ущерб, чем сам этот грабитель.В большинстве случаев постоянный поиск по таким доменным именам выявляет вредоносный контент, а также может создавать прямые загрузки ПНП, а также даже вредоносное ПО, поэтому держитесь подальше от веб-страниц и всегда просматривайте лицензионное соглашение или Политику конфиденциальности перед покупкой или загрузкой и установить что-нибудь.

Основная проблема вируса Trojan: Win32 / Adload заключается в том, что разработчики не проверяют контент, к которому они могут подключать пользователей. Таким образом, туннель веб-страниц может привести пострадавших на вредоносные веб-сайты, включая зараженные вредоносным ПО, фишинговые, поддельные обновления или другие вредоносные веб-сайты.Следовательно, заражение программ-вымогателей, криптомайнеров, шпионских программ или клавиатурных шпионов находится совсем рядом.

Причина в том, что рекламное ПО шпионит за пользователями, у которых установлено это ПО. Trojan: Win32 / Adload накапливает информацию о привычках пользователей в Интернете, их IP-адресах, а также сопоставимые данные. В некоторых случаях потенциально нежелательные программы могут аналогичным образом отслеживать нажатия клавиш, включая имя клиента, учетные данные, данные банковского счета, адрес проживания и т. Д.

Хотя Trojan: Win32 / Adload не идентифицируется как вредоносное ПО, угрозы все же существуют.В результате загрузите и установите программное обеспечение для защиты от вредоносных программ, а также выполните обширную проверку устройства на наличие трояна: Win32 / Adload. Мы также советуем полностью очистить ваш компьютер с помощью GridinSoft Anti-Malware.

Как мой компьютер заражен трояном: Win32 / Adload?

Рекламное ПО может проникнуть на ваш компьютер через бесплатные установки.

Некоторые потенциально нежелательные программы можно загрузить и установить непосредственно с официальных веб-сайтов или интернет-магазинов (например, Google Web Store).Однако это не один из самых популярных способов циркуляции ПНП. Объединение программных приложений в пакеты — это техника, используемая как бесплатными, так и условно-бесплатными разработчиками, как правило, с помощью упаковки программных продуктов, чтобы наполнить машины клиентов нежелательными приложениями.

Они вводят установщики или подлинные программы или обновления с дополнительными частями в надежде на то, что клиенты пропустят шаги, а также выберут рекомендуемый или быстрый режим установки. Большинство клиентов делают это и в конечном итоге заражают оборудование неприятным программным обеспечением, которое в противном случае не приветствовалось бы.

Троян: Win32 / Adload зараженный ПК

После загрузки бесплатного приложения из Интернета не торопитесь с его установкой. Не нажимайте «Далее», не глядя, а также всегда выбирайте дополнительные или настраиваемые параметры установки. Это позволяет избежать проблем с панелями инструментов, надстройками, медиа-геймерами, системным оптимизатором и другими нежелательными программами на вашем компьютере.

Как остановить троян: Win32 / Adload?

По большей части действия по удалению не такие сложные и могут быть выполнены кем угодно.Вы можете завершить удаление троянца двумя способами: Win32 / Adload: вручную и автоматически.

Метод ручного прерывания требует вашего полного интереса, поскольку неточный процесс может привести к повреждению системы. Кроме того, мы запрещаем людям, не знакомым с компьютерными системами, а также их системами, следовать этому методу. Если вы технически подкованы и знаете, что делаете, ознакомьтесь с нашим подробным обзором, указанным ниже, в нем, безусловно, будет обсуждаться, как именно выполнить полное удаление вируса Trojan: Win32 / Adload, а также запрограммировать, как сбросить каждый из браузеры вручную.

Для начинающих пользователей компьютеров мы предлагаем выбрать автоматизированный метод. Программное обеспечение защиты может выявлять и удалять Trojan: Win32 / Adload быстро и эффективно. Просто загрузите одну из программ, перечисленных ниже, и отсканируйте свой производитель, следуя инструкциям на экране.

Как удалить троянскую Adload?

Рекламное ПО часто поставляется с другими вирусами и шпионским ПО. Эти угрозы могут украсть учетные данные или зашифровать ваши документы с целью выкупа.

Причины, по которым я бы рекомендовал GridinSoft

Нет лучшего способа распознавать, удалять и предотвращать угрозы для ПК, чем использовать антивирусное программное обеспечение от GridinSoft.

Загрузите GridinSoft Anti-Malware.

Вы можете загрузить GridinSoft Anti-Malware, нажав кнопку ниже:

Запустите установочный файл.

По завершении загрузки установочного файла дважды щелкните файл install-antimalware-fix.exe , чтобы установить GridinSoft Anti-Malware в вашей системе.

Контроль учетных записей пользователей спрашивает вас о разрешении GridinSoft Anti-Malware вносить изменения в ваше устройство. Итак, вы должны нажать «Да», чтобы продолжить установку.

Нажмите кнопку «Установить».

После установки Anti-Malware запустится автоматически.

Дождитесь завершения сканирования антивирусным ПО.

GridinSoft Anti-Malware автоматически начнет сканирование вашей системы на наличие троянских файлов Adload и других вредоносных программ.Этот процесс может занять 20–30 минут, поэтому я предлагаю вам периодически проверять статус процесса сканирования.

Щелкните «Очистить сейчас».

По завершении сканирования вы увидите список заражений, обнаруженных GridinSoft Anti-Malware. Чтобы удалить их, нажмите кнопку «Очистить сейчас» в правом углу.

Вы защищены?

GridinSoft Anti-Malware просканирует и очистит ваш компьютер бесплатно в течение пробного периода. Бесплатная версия предлагает защиту в реальном времени в течение первых 2 дней.Если вы хотите всегда быть полностью защищенными — я могу порекомендовать вам приобрести полную версию:

Полная версия GridinSoft Anti-Malware

Если руководство не поможет вам удалить Trojan Adload , вы всегда можете попросить меня в комментариях о помощи.

как удалить Trojan: DOS / Alureon.A

Антивирусные программы и программы защиты от вредоносных программ могут помешать используемым инструментам исправить зараженную систему. Пожалуйста, отключите (временно) все антивирусные и антивирусные программы, которые у вас запущены: щелкните правой кнопкой мыши значок программы на панели задач или откройте каждую программу через Пуск — Программы, чтобы отключить.

Затем загрузите TDSSKiller по следующей ссылке:

http: //support.kaspersky.com/downlo …

Сохраните его на рабочем столе.

Если вы не можете загрузить файл, возможно, вредоносная программа блокирует попытку. Вам необходимо скачать файл на чистый компьютер, а затем перенести его на зараженный с помощью USB-флешки или внешнего носителя (внешний диск или компакт-диск).

Когда файл появится на рабочем столе, щелкните правой кнопкой мыши значок TDSSKiller.exe и выберите: Переименовать.

Дайте ему случайное имя с расширением .com. Например: jaws.com

Теперь дважды щелкните переименованный файл, чтобы запустить его. Если вы получили предупреждение от Издателя: Лаборатория Касперского с вопросом, хотите ли вы запустить файл, нажмите кнопку «Выполнить», чтобы разрешить запуск TDSSKiller.

При запуске TDSSKiller отображается экран приветствия.

Щелкните кнопку Начать сканирование.

По окончании сканирования отображается экран результатов, в котором указано, было ли обнаружено заражение на вашем компьютере.

Чтобы удалить заражение, нажмите кнопку «Продолжить». Если на экране результатов не отображается Вылечить , оставьте действие по умолчанию Пропустить и нажмите кнопку «Продолжить». Не выбирайте «Удалить» или «Карантин», так как это может привести к удалению зараженных файлов, необходимых для правильной работы Windows.

Когда TDSSKiller завершает очистку от заражения, отображается отчет о том, было ли оно успешным.

Если TDSSKiller требует перезагрузки для завершения процесса очистки, нажмите: Перезагрузить сейчас

Затем запустите компьютер в Safe Mode with Networking , нажав клавишу F8 во время загрузки и выбрав эту опцию

Может быть, вы вам повезет с Rkill , если вы сделаете это:

Загрузите один из этих файлов: iExplore.exe или eXplorer.exe Эти файлы являются переименованными копиями RKill :

http: //www.bleepingcomputer.com/dow …

Сохраните выбранный файл на рабочем столе и дважды щелкните его. (Для Vista / Windows 7 выберите: Запуск от имени администратора)

Игнорировать любые сообщения и разрешить запуск файла до закрытия командного окна.

Без перезагрузки загрузите Malwarebytes ’Anti-Malware (черная кнопка с зеленым и белым значком). Сохраните на рабочий стол:

http: // download.cnet.com/Malwarebyt …

Дважды щелкните файл mbam-setup.exe и следуйте инструкциям по установке программы. (Для Vista / Windows 7 выберите: Запуск от имени администратора)

Запустите Malwarfebytes ‘AntiMalware и обновите программу.

После обновления выберите Выполнить полное сканирование и нажмите кнопку сканирования.

Когда сканирование завершится, нажмите OK в окне сообщения, и вы увидите результаты сканирования.

Нажмите кнопку Удалить выбранное , чтобы избавиться от вредоносного ПО.

Когда Malwarebytes закончит работу, вам может быть предложено перезагрузить компьютер. Если да, перезагрузитесь.

>> Пожалуйста, опубликуйте журналы TDSSKiller и Malwarebytes в своем ответе, чтобы мы могли видеть, где мы находимся, и при необходимости спланировать любую дополнительную стратегию удаления. <<

| Имя угрозы (A — Z) и Запись в вирусной базе данных | Средство очистки от угроз Ссылка для скачивания | Соответствующее содержимое базы знаний |

|---|---|---|

ACAD / Medre.А | СКАЧАТЬ | — |

Рекламное ПО.SuperFish Win32 / Рекламное ПО.SuperFish | СКАЧАТЬ | — |

AES-NI Win32 / Кодировщик файлов.AESNI | СКАЧАТЬ Версия: 1.0.1.0 Последнее обновление: 14.06.2017 | Очистите заражение AES-NI или XData с помощью дешифратора ESET AES-NI |

Бедеп Win32 / Бедеп | СКАЧАТЬ Версия: 1.0.0.2 Последнее обновление: 26.05.2016 | Как удалить инфекцию Bedep? |

BlueKeep CVE-2019-0708 | СКАЧАТЬ Версия: 1.0.0 Последнее обновление: 2019-12-03 | Пора отключить RDP от Интернета |

Bubnix Win32 / Bubnix.AA | СКАЧАТЬ | — |

Кодплат.АА Win32 / Codplat.AA | СКАЧАТЬ | — |

Conficker Win32 / Conficker.AA | СКАЧАТЬ | Conficker — Как защитить себя? |

Крипта 888 Win32 / Filecoder.Crypt888 | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 2018-01-08 | Как избавиться от заражения Crypt888 с помощью дешифратора ESET Crypt888? |

Crysis Win32 / Filecoder.Crysis | СКАЧАТЬ Версия: 2.0.4.0 Последнее обновление: 19.05.2017 | Как избавиться от заражения Crysis с помощью дешифратора ESET Crysis? |

Даонол Win32 / Daonol.C | СКАЧАТЬ | Устранение нескольких проблем, вызванных заражением Win32 / Daonol.C |

Доркбот Win32 / Dorkbot.B | СКАЧАТЬ | Удалите заражение Dorkbot с помощью ESET Dorkbot cleaner |

ELEX Win32 / ELEX | СКАЧАТЬ | Как удалить заражение Win32 / ELEX? |

Eternal Blue Checker Win32 / Filecoder.WannaCryptor | СКАЧАТЬ | Используйте нашу программу Eternal Blue Checker для исправления уязвимостей Windows |

Filecoder.AA Win32 / Filecoder.AA | СКАЧАТЬ | Защищает ли ESET меня от вредоносного ПО Filecoder? |

Filecoder.AE Win32 / Filecoder.AE | СКАЧАТЬ Версия: 1.1.0.0 Последнее обновление: 23.04.2012 | Очистите заражение Filecoder.AE с помощью ESET Filecoder.AE cleaner |

Filecoder.AR Win32 / Кодировщик файлов.AR | СКАЧАТЬ Версия: 1.0.0.1 Последнее обновление: 21.02.2013 | Очистите заражение Filecoder.AR с помощью очистителя Filecoder.AR |

Filecoder.NAC Win32 / Filecoder.NAC | СКАЧАТЬ Версия: 1.0.0.1 Последнее обновление: 23.04.2012 | — |

Filecoder.R Win32 / Кодировщик файлов.R | СКАЧАТЬ | Защищает ли ESET меня от вредоносного ПО Filecoder? |

GandCrab Win32 / Filecoder.GandCrab | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 26.10.2018 | Очистите заражение GandCrab с помощью дешифратора ESET GandCrab |

Гоблин Win32 / Гоблин.C.Gen | СКАЧАТЬ | Как удалить вредоносное ПО Win32 / Goblin? |

IRCBot.ANR Win32 / IRCBot.ANR | Требуется ручной параметр командной строки; см. соответствующее содержимое базы знаний → | Использование автономного очистителя ESET Win32 / IRCBot из окна командной строки |

JS / Бондат JS / Бондат.A | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 30.04.2015 | — |

Мабезат Win32 / Mabezat.A | СКАЧАТЬ | Как удалить заражение Win32 / Mabezat? |

Mebroot Win32 / Mebroot | СКАЧАТЬ | — |

Merond.O Win32 / Merond.O | Требуется ручное выполнение командной строки. | Использование автономного очистителя ESET Merond.O из командной строки |

Necurs.A Win32 / Загрузчик трояна | СКАЧАТЬ | Как запустить очиститель Win32 / Necurs? |

Ольмарик OlmarikTdl4 Olmasco Win32 / Olmarik.AGF | СКАЧАТЬ | Видео удаления Win32 / Olmarik Как удалить инфекцию Olmarik? Предупреждение! Риск потери данных.Обязательно создайте резервную копию ваших личных данных перед запуском этого инструмента. Важно! После успешного использования средства очистки перезагрузите компьютер и запустите полное сканирование компьютера, как описано в следующих инструкциях: Продукты ESET версии 6.x и выше |

Poweliks Win32 / Poweliks.A | СКАЧАТЬ | Как удалить инфекцию Poweliks? |

Quervar.C Win32 / Quervar.C | СКАЧАТЬ Требуется ручное выполнение командной строки. | Как удалить заражение Quervar? |

Ретефе Win32 / Retefe | СКАЧАТЬ Версия: 1.0.0.0 Последнее обновление: 11.11.2016 | Не только Tesco Bank стал жертвой вредоносного ПО Retefe |

Rovnix.A Win32 / Rovnix.A | СКАЧАТЬ | Как удалить троян Rovnix (Rovnix.A)? |

Retacino Win32 / Загрузчик трояна | СКАЧАТЬ | Как избавиться от инфекции Retacino с помощью дешифратора ESET Retacino? |

Simda Win32 / Simda.B | СКАЧАТЬ (32-бит) | — |

Simplocker Android / Simplocker.A | СКАЧАТЬ Версия: 1.3.0.0 Последнее обновление: 22.07.2014 | Что такое Android Simplocker и защищает ли меня от него ESET? |

Sirefef / ZeroAccess Win32 / Sirefef | СКАЧАТЬ Иллюстрированные инструкции см. В сопутствующей базе знаний → | Как удалить троян Sirefef (ZeroAccess)? |

Шпион.Тускас Win32 / Spy.Tuscas | СКАЧАТЬ | |

Spy.Zbot.ZR Win32 / Spy.Zbot.ZR | СКАЧАТЬ | Как использовать средство ESET ZbotZRcleaner для удаления шпиона.zbot инфекция? |

SpyEye Win32 / Spy.SpyEye.B | СКАЧАТЬ | — |

TeslaCrypt Win32 / Filecoder.TeslaCrypt | СКАЧАТЬ | Как избавиться от заражения TeslaCrypt с помощью дешифратора ESET TeslaCrypt? |

Трастезеб.А Win32 / Trustezeb.A | СКАЧАТЬ Версия: 0.9.0.0 Последнее обновление: 11.05.2012 | Очистите инфекцию Trustezeb.A или Matsnu с помощью очистителя Trustezeb.A |

| VB.NAX | СКАЧАТЬ | — |

| VB.OGJ | СКАЧАТЬ | — |

Вирлок Win32 / Virlock.A | СКАЧАТЬ | Win32 / Virlock: Первая самовоспроизводящаяся программа-вымогатель также является Shape Shifter. Cleaner необходимо запустить в безопасном режиме. |

Зимусе Win32 / Zimuse.A |

«Андроид» – это достаточно неустойчивая система, которая требует постоянного антивирусного контроля.

«Андроид» – это достаточно неустойчивая система, которая требует постоянного антивирусного контроля. Программа способна сканировать выбранные файлы или всю систему целиком. Возможна работа в фоновом режиме.