классификация, что это такое, опасные виды

Всем доброго времени суток! Давайте рассмотрим не только компьютерные вирусы, но также основные виды и признаки заражения. Пользователи компьютеров, смартфонов и планшетов постоянно сталкиваются с угрозой заражения вредоносным ПО.

При этом даже самая лучшая антивирусная программа, с постоянным обновлением баз, не может гарантировать 100% безопасность. Ежедневно в сети появляются тысячи новых вредоносных программ. Они атакуют как устройства самих пользователей, так и сайты. Итак, давайте разберемся – что такое компьютерные вирусы.

Основные типы вирусов

Компьютерный вирус – разновидность вредоносных программ, устанавливающихся без согласия пользователей. После внедрения в систему приводит к ряду нежелательных последствий. Например, может передавать персональные данные, удалять файлы и целые папки, блокировать работу пользователя. Рассмотрим более подробно основные типы вирусов.

Файловые вирусы

Самый старый и примитивный вид. Распространяется по всем исполняемым файлам. От пользователя к пользователю передаются через носители или электронную почту. При сильном распространении приводят к повреждениям операционной системы.

Черви

Этот тип компьютерных вирусов нацелен на выполнение каких-то конкретных действий. Для распространения вмешательство человека им не нужно. Они самостоятельно проникают через электронную почту, программы для общения (типа Skype) или незащищенную сеть.

Иногда черви могут существовать на просматриваемых сайтах. Уязвимость браузера позволяет им проникать в любую систему. Очень часто они маскируются под популярные программы. Лучшая защита от червей регулярное обновление программного обеспечения.

Боты

Разновидность вредоносного программного обеспечения, которое направлено на автоматическое исполнение определенных операций. При заражении одним и тем же ботом создается целая сеть. В дальнейшем она будет использоваться:

- Для удаленного управления.

- Рассылки спама и вредоносных программ.

- DDoS-атак одного компьютера или целой сети.

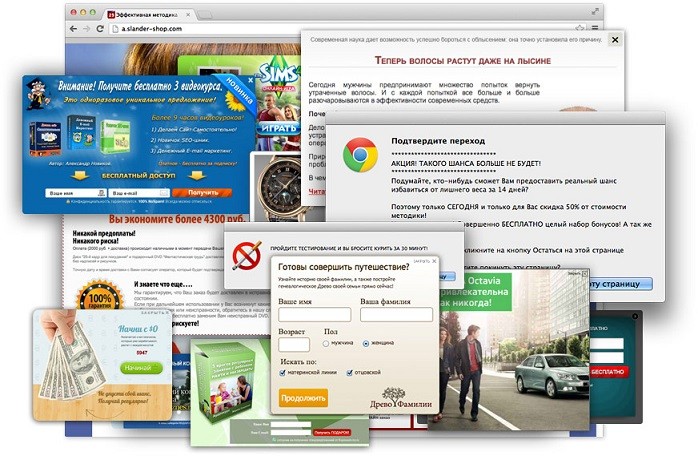

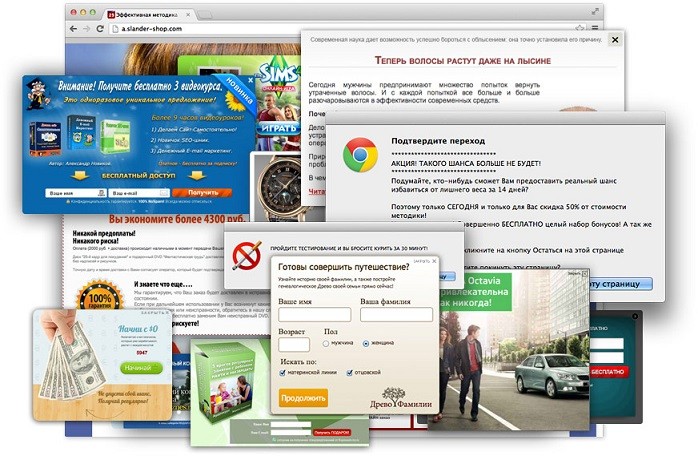

Рекламное ПО

Вид компьютерных вирусов, специализирующийся на доставке рекламных объявлений. Чаще всего пользователь как обычно открывает страницу, и тут на него обрушивается целый поток баннеров и всплывающих окон, которые время от времени перенаправляют его на другие сайты.

В систему такие вирусы проникают при установке приложений. Большинство их относительно безвредно, но некоторые дополнительно собирают различную информацию. Например, о местонахождении или истории посещений и покупок.

Руткиты

Группа специальных программ, позволяющая получить удаленный доступ к компьютеру. Аналогичное программное обеспечение используют IT-специалисты для дистанционного устранения проблем.

После активации Руткит прописывается в системе, внося правки в реестр и устанавливая дополнительные компоненты. С его помощью хакер может похитить: логины и пароли, данные банковских карт, документы и переписку.

Кейлоггеры

Название переводится как «клавиатурный шпион». Могут существовать отдельно, но чаще всего являются компонентом какой-то вредоносной программы. Позволяют регистрировать различные действия пользователя.

Например, нажатия клавиш или движение мыши. Также могут делать снимки экрана и копировать содержимое буфера обмена. Установка кейлоггера позволяет получить доступ к авторизационным данным, паролям и другой информации.

Трояны

Трояны – вирусы компьютерные, и не только, так как могут проявляться и на других устройствах. Также могут заражать планшеты и смартфоны. Маскируются под различные файлы или программное обеспечение. Поэтому не всегда обнаруживаются антивирусами. Список троянов достаточно обширен. Среди них существуют программы как для непосредственного шпионажа, так и такие, которые способны нанести ущерб системе.

Вымогатели

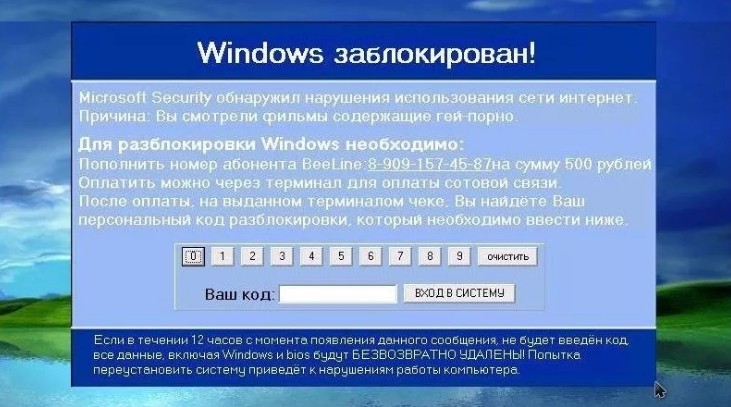

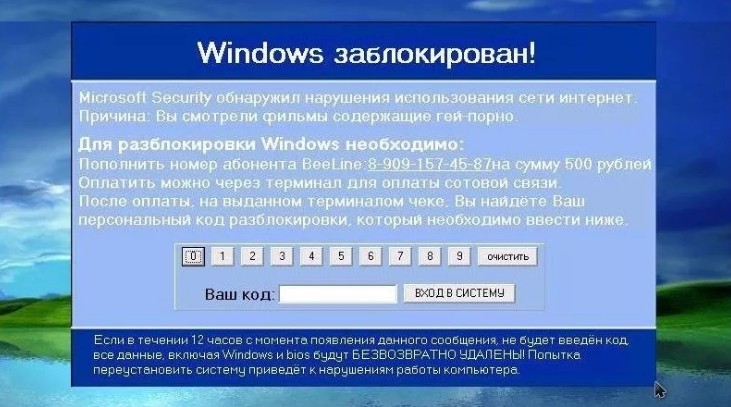

Современный вид вредоносного ПО. Полностью блокирует доступ к системе. Чаще всего выглядит как баннер с требованием перечислить деньги на номер телефона. Распространение компьютерных вирусов вымогателей происходит через массовую рассылку исполняемых файлов, а также при скачивании контента с непроверенных ресурсов.

Виды заражаемых объектов

Мы рассмотрели краткие характеристики самых распространенных вредоносных программ. Но кроме них существуют и другие виды. Например, FAT вирус, который специализируется на атаке таблиц размещения файлов. Предотвратить их проникновение в систему поможет регулярное обновление баз антивирусных программ.

В зависимости от типа и принципа действия вирусы могут заражать следующие объекты:

- Файлы – как системные, так и пользовательские.

- Загрузочные сектор – чаще всего вредоносный файл прописывается в автозагрузке и активируется при каждом запуске системы.

- Макрокоманды – страдают документы, созданные через Microsoft Office и другие программы, использующие макрокоманды.

Признаки заражения

Большинство вирусных программ не оставляет явных следов. Заметить их наличие, согласно основам информатики, можно по следующим признакам:

- Снижение производительности – программы «тормозят», а загрузка окон происходит медленнее.

- В браузере появляется другая домашняя страница.

- Уменьшается объем доступной оперативной памяти.

- Постоянно появляются системные ошибки.

- Компьютер долго включается или выключается.

- Возрастает частота обращений к жесткому диску. Индикатор на системном блоке начинает мигать как будто используется программа.

При подозрениях на заражение необходимо как можно скорее произвести проверку системы. Некоторые вирусы могут привести к необратимым повреждениям как самой системы, так и компонентов компьютера.

Видео

Какие компьютерные вирусы бывают и чем опасны?

Опубликовано 16.02.2020 автор Андрей Андреев — 0 комментариев

Всем привет! Сегодня поговорим, какие компьютерные вирусы бывают: разновидности и основные типы, чем опасны такие программы, какой вред они наносят, как с ними бороться.

Для чего создаются вирусы

Помнится, одно время среди юзеров ходили мифы о вредоносном ПО, физически уничтожающем компьютер. Не знаю, может и сейчас такими байками пугают друг друга где-нибудь в «Одноклассниках»: мол, вирус, попадая в ПК, приводит к критическому увеличению рабочей температуры и как следствие выходу из строя процессора или материнской платы.

На самом деле, эталонные злодеи, причиняющие зло ради самого причинения зла, существуют только в кино. Сегодня создание вирусов — серьезный бизнес, хотя и криминальный. Как любое криминальное сообщество, хакеры преследуют единственную цель — заработать побольше денег, пускай и нечестным путем.

Все прочие активности антивирусного ПО, включая блокировку работы компьютеров конкурентов или сбор персональных данных пользователей, в итоге ведут к этой же цели, хотя и немного запутанным путем. Такова ситуация на начало 2020 года. Сегодня компьютерные вирусы перестали быть прерогативой платформы ПК и ОС Windows в частности, хотя эта операционная система и является для них самой благоприятной средой. Заражению подвергаются и смартфоны на Андроиде, хотя активность вредоносного ПО там проявляется несколько иначе.

Такова ситуация на начало 2020 года. Сегодня компьютерные вирусы перестали быть прерогативой платформы ПК и ОС Windows в частности, хотя эта операционная система и является для них самой благоприятной средой. Заражению подвергаются и смартфоны на Андроиде, хотя активность вредоносного ПО там проявляется несколько иначе.

Следует учитывать, что сегодня стремительно развивается интернет вещей. С одной стороны, это удобно: например, возвращаясь домой, вы можете дать команду кофеварке приготовить кофе.

С другой стороны, есть вероятность, что со временем появятся вирусы и для этой аппаратуры. Если заставить автопилот огромного грузовика въехать в торговый комплекс, это может привести с многочисленным жертвам. День, когда первый компьютерный вирус убьет человека, войдет в историю как начало эпохи восстания машин.

Это — только вопрос времени. Как говорится, даже незаряженное ружье раз в году стреляет. И на этой оптимистичной ноте давайте перейдем к видам компьютерных вирусов.

Баннер-вымогатель

Не самый опасный, но, несомненно, самый неприятный тип вирусов. Программа блокирует запуск операционной системы, требуя перечислить определенную сумму по указанным реквизитам. Вдвойне неприятно то, что если такой вирус окопался на компьютере, он будет держаться там до последнего, и «воевать» с ним пользователь может очень долго.

Как правило, создатель такой программы для увеличения вероятности получения прибыли пытается еще и давить на психику жертвы. Самое распространенное сообщение, которое выдает баннер — то, что пользователь оштрафован за просмотр “взрослого кино”. Представьте, как выглядит это со стороны, особенно если заражен рабочий компьютер в офисе.

Здесь уже вступает в действие теория больших чисел. Согласно статистике, почти любой пользователь интернета хотя бы раз в жизни смотрел видео для взрослых, а многие делают это регулярно.

Более того, львиная доля трафика в интернете приходится как раз на контент для взрослых, а титаны индустрии по капитализации давно обошли такого монстра как YouTube. Названия не привожу: они и так на первой странице Гугла. Расчет еще и на то, что пользователь не знаком с административным и криминальным кодексом. Так вот: ответственность может наступить только за изготовление или распространение порнографической продукции.

Расчет еще и на то, что пользователь не знаком с административным и криминальным кодексом. Так вот: ответственность может наступить только за изготовление или распространение порнографической продукции.

За просмотр, согласно законодательству, ничего не предусмотрено, в том числе и за самые мерзкие жанры, вызывающие отвращение у нормальных людей.

Поэтому, если вы поймали такой баннер, не следует никому ничего платить: блокировщик не пропадет, проверено неоднократно. Если не можете справиться собственными силами, обратитесь к специалистам. Также советую почитать «Что такое брандмауэр и для чего он нужен» — будет полезно.

Майнер

Приложение, которое использует часть вычислительной мощности компьютера, чтобы добыть немного криптовалюты для его создателя. На огромную прибыль злоумышленник выходит благодаря массовости распространения.

Для владельца компьютера может быть неприятно тем, что программа ни в чем себе не отказывает, поэтому львиная доля ресурсов уходит на ее обслуживание, что замедляет работу всех остальных программ.

Однако в интересах создателя вируса, чтобы он оставался незамеченным как можно дольше. Поэтому не исключено, что компьютер будет подтормаживать лишь понемногу и редко, а владелец может и не догадываться, что девайс майнит крипту для неизвестного хакера.

Клипер

Вирус перехватывает информацию из кеша браузера. Главное, что его интересует — номер банковской карты пользователя, срок ее действия и CVV код. Владея этой информацией, злоумышленник может снять любую сумму, однако не выше установленного кредитного лимита.

Рекламщик

Как правило, такие вирусы заражают браузер. Все, что они делают — показывают дополнительную рекламу. На первый взгляд, довольно безобидно, пока не столкнешься с тем, что у тебя повылезал в добрый десяток «левых» баннеров в каждой вкладке. Такие же вирусы распространяются на смартфонах и планшетах, однако в этом случае баннер может выскочить в любом месте. Как правило, даже полный сброс настроек не помогает: нужна перепрошивка девайса.

Такие же вирусы распространяются на смартфонах и планшетах, однако в этом случае баннер может выскочить в любом месте. Как правило, даже полный сброс настроек не помогает: нужна перепрошивка девайса.

Шпион

Приложение ведет себя тихо и незаметно, никак не проявляя, и регулярно отправляет отчеты разработчику о действиях пользователя. Чаще применяется в корпоративной среде для слежки за конкурентами (а возможно и для кражи каких-нибудь разработок).

Рядовые пользователи со своими «скелетами в шкафу» интереса почти не представляют. Разве что какая-нибудь знаменитость, в частности ее интимные фото. Тем не менее, такому вирусу все равно, где распространяться, поэтому они попадают и на компы «простых смертных».

Сетевой червь

Программа использует уязвимости самой операционной системы или прикладного ПО, чтобы заразить компьютер и оставить там несколько своих копий, а затем «ползти» дальше по сети. Чем именно будет заниматься такой вирус, зависит уже от создателя.

Цели могут самыми разными: сбор данных, рассылка спама, майнинг и т.д. Как правило, такой софт хорошо маскируется, поэтому вычислить его активность «на глаз» бывает сложно.

Троянский конь

Приложение чаще всего попадает на компьютер в комплекте с другими файлами, затем прячется среди других файлов. У пользователя в компьютере торчит так называемая «голова», передающая информацию «хвосту» на компьютер создателя.

Ботнет

Вирус, заражая компьютер, может использовать его IP-адрес для своих целей. Как правило, основных задач две: массовая рассылка спама или DDOS-атака по указанному сетевому адресу. Распространяется очень активно, так как в интересах злоумышленников заразить как можно больше компов.

Руткит

Это вредоносное ПО позволяет управлять вашим компьютером удаленно. Качественно маскируется, чтобы остаться незамеченными как можно дольше. Главная задача — кража конфиденциальных данных, в частности платежных.

Сюда же относится получение доступа к веб-камере для записи действий пользователя и последующего шантажа, если удастся обнаружить что-нибудь компрометирующее. Самые продвинутые пользователи прикрывают вебку шторкой или синей изолентой — лучше, как говорится, перебдеть.

Даже если ничем таким вы перед компом не занимаетесь, неприятно осознавать, что из глубин интернета за тобой может следить «Большой брат».

Кейлоггер

Так называют клавиатурного шпиона. Его задача — кража конфиденциальных данных. Любых — сгодится даже учетка в социальной сети, откуда можно разослать немного спама.

Вот, собственно, все виды компьютерных вирусов, известные на начало 2020 года. Если я о чем-то забыл, укажите об этом в комментариях. О том, стоит ли ставить «Касперского», вы можете почитать здесь. Также советую почитать отзывы о магазине Oldi. До следующей встречи!

С уважением, автор блога Андрей Андреев.

Zillya! — Основные виды вирусных программ

Для начала стоит разобраться, что такое компьютерные вирусы и откуда они взялись.

В 1961 году инженеры Виктор Высоцкий, Дуг Макилрой и Роберт Моррис из фирмы Bell Telephone Laboratories разработали маленькие программы, способные делать копии самих себя. Это были первые вирусы. Они были созданы в виде игры, которую инженеры назвали «Дарвин», целью которой было отправлять эти программы друзьям, чтобы посмотреть, какая из них уничтожит больше программ оппонента и сделает больше собственных копий. Игрок, которому удавалось заполнить компьютеры других, объявлялся победителем.

Вирусами их назвали по аналогии с биологическими вирусами, вызывающими болезни. Чтобы развиваться, обычному вирусу необходим живой организм, в котором он будет создавать свои копии, так и компьютерному вирусу для размножения необходимо заражать, как можно больше компьютеров.

Увы, но сегодня вирусы создаются уже не группкой энтузиастов и совсем не для игрушек. Почти все современные вирусы создаются злоумышленниками, имеющими цель заполучить конфиденциальные данные пользователя или использовать его компьютер в личных целях.

Рассмотрим основные типы вирусов:

Черви — Worm

Червь – программа, которая делает копии самой себя. Ее вред заключается в захламлении компьютера, из-за чего он начинает работать медленнее. Отличительной особенностью червя является то, что он не может стать частью другой безвредной программы.

Вирусы-маскировщики — Rootkit

Эти вирусы используются для сокрытия вредоносной активности. Они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами. Rootkit’ы также могут модифицировать операционную систему на компьютере и заменять основные ее функции, чтобы скрыть свое собственное присутствие и действия, которые предпринимает злоумышленник на зараженном компьютере.

Вирусы – шпионы — Spyware

Шпионы собирают информацию о действиях и поведении пользователя. В основном их интересует информация — адреса, пароли, данные кредитных карт).

Зомби — Zombie

Зомби позволяют злоумышленнику управлять компьютером пользователя. Компьютеры – зомби могут быть объединены в сеть —бот-нет) и использоваться для массовой атаки на сайты или рассылки спама. Пользователь может даже не догадываться, что его компьютер зомбирован и используется злоумышленником.

Рекламные вирусы — Adware

Программы-рекламы, без ведома пользователей встраиваются в различное программное обеспечение с целью демонстрации рекламных объявлений. Как правило, программы-рекламы встроены в программное обеспечение, распространяющееся бесплатно. Реклама располагается в рабочем интерфейсе. Зачастую данные программы также собирают и переправляют своему разработчику персональную информацию о пользователе.

Вирусы – блокировщики — Winlock

Такие программы блокирует пользователю доступ к операционной системе. При загрузке компьютера появляется окно, в котором пользователя обвиняют в скачивании нелицензионного контента или нарушении авторских прав. И под угрозой полного удаления всех данных с компьютера требуют отослать смс на номер телефона или пополнить его счет. Естественно, после перевода денег на счет злоумышленника, баннер никуда не пропадает.

Троянские вирусы — Trojan

Троянская программа является самым опасным типом вирусов, так как она маскируется в других безвредных программах. И до того момента как пользователь не запустит эту самую безвредную программу, троян не несет никакой опасности и обнаружить его нелегко. Троянская программа может нанести различный ущерб для компьютера. В основном трояны используются для кражи, изменения или удаления личных данных пользователя. Отличительной особенностью вируса-трояна является то, что он не может самостоятельно размножаться.

Современные антивирусные программы обладают необходимым функционалом для обнаружения и обезвреживания различных вирусных программ и обеспечивают надежную защиту компьютеру пользователя.

Если Вы до сих пор не определились с тем, какой антивирус выбрать – платный или бесплатный, рекомендуем Вам прочесть нашу статью на эту тему.

Классификация компьютерных вирусов

Компьютерный вирус представляет собой разновидность компьютерных утилит или вредоносный код, чья отличительная особенность – саморепликация, то есть способность к размножению. Вирусы без ведома владельца компьютера могут выполнять любые действия, наносящие вред компьютеру и/или документам, а также ворующие пароли от доступа к почте, ICQ и так далее.

Вирусы разделяются по ряду основных признаков, включающих среду обитания, операционную систему, особенности алгоритма работы и деструктивные возможности.

Классификация компьютерных вирусов по среде обитания

Файловые

Вирусы данного вида любыми способами проникают в выполняемые файлы (характер для распространенного типа вирусов), или же сами создают файлы-двойники (носят название компаньон-вирусов), или же в своей работе используют особенности устройства файловой системы (носят название линк-вирусов).

Загрузочные

Вирусы данного вида помещают себя в загрузочный сектор жесткого диска, или в сектор с системным загрузчиком hard-диска, или же меняют указатель на активный загрузочный сектор винчестера. Вы наверняка встречались с баннером, который заблокировал Windows и требовал отправить смс. Так вот, это работа загрузочного вируса.

Макро

Вирусы данного вида заражают электронные таблицы и файловые документы ряда популярных редакторов.

Сетевые

Вирусы этого вида для своего распространения используют протоколы, либо команды компьютерных сетей, а также электронной почты.

Однако имеются и сочетания данных перечисленных видов вирусов. К примеру:

Файло-загрузочные

Эти вирусы не только заражают файлы, но и загрузочные сектора жестких дисков. Они имеют очень сложный алгоритм своей работы за счет использования стелс и полиморфик-технологий и оригинальных методов проникновения в систему.

Сетевые макро-вирусы

Они заражают редактируемые документы на компьютере, плюс, копии вируса рассылают по электронной почте.

Второй уровень разделения вирусов – вид заражаемой операционной системы. Каждый сетевой или файловый вирус заражает файлы одно или ряда ОС:

- DOS,

- Windows,

- Win95/NT,

- OS/2 и прочие.

Макро-вирусы заражают документы таких редакторов, как:

Загрузочные вирусы разделяются согласно конкретным форматам размещения системных данных в boot-секторах жесткого диска.

Классификация вирусов по особенностям алгоритма работы

Резидентный

При заражении компьютера в оперативной памяти оставляет свою резидентную часть, перехватывающую обращения ОС к объектам заражения для внедрения в них. Данный вид вирусов располагаются в памяти и проявляют активность до перезагрузки операционной системы или выключения компьютера. Нерезидентный вирус не заражает память компьютера, а активность его ограничена временем. Ряд вирусов даже при размещении в памяти небольших резидентных программ не распространяются. Подобные вредоносные утилиты называются нерезидентными. К резидентным вредоносным программам можно отнести макро-вирусы, так как они присутствуют в памяти компьютера постоянно во время работы зараженного редактора. В этом случае роль операционной системы переходит редактору, а активность вируса ограничена временем работы редактора. В многозадачных ОС время активности резидентного ДОС-вируса ограничивается временем работы зараженного ДОС-окна, а в ряде ОС активность ограничена временем инсталляции драйверов.

Вирусы, использующие стелс-алгоритмы

Они полностью или частично скрывают в системе. Самым распространенным стелс-алгоритмом считается перехват запросов операционки на чтение, либо запись зараженных объектов. Стелс-вирусы временно лечат их или же вместо себя «подставляют» незараженные участки данных. Ярким примеров использования этих алгоритмов в случае с макро-вирусами является отсутствие возможности вызова меню просмотра макросов. Одними из первых загрузочных стелс-вирусов является вирус Brain, а файловых стелс-вирусов – Frodo.

Вирусы с самошифрованием и полиморфичностью

Практически все типы вредоносных утилит используют данные алгоритмы работы для максимального усложнения процедуры детектирования вируса. Полиморфик-вирусы очень сложно обнаружить из-за отсутствия сигнатур, то есть отсутствия хотя бы одного постоянного участка кода. Чаще всего 2 образца такого вредоносного ПО не будут иметь ни одного схожего фрагмента кода. Данная ситуация достигается за счет шифрования основного тела вируса, а также модификации программы-расшифровщика.

Вирусы, использующие нестандартные приемы

Применение нестандартных приемов обусловлено необходимостью спрятать тело вируса как можно глубже в ядре операционной системе, защиты от обнаружения резидентсткой копии, затруднения лечения от вируса.

Классификация компьютерных вирусов по деструктивным возможностям

Безвредные, не влияющие на работу компьютера, за исключение уменьшения свободного места на диске.Неопасные, влияющие лишь на уменьшение свободного места на жестком диске и на графические, звуковые и иные эффекты.

Опасные, приводящие к серьезным сбоям в функционировании компьютера.

Очень опасные вирусы. В их алгоритм работы заложены функции, вызывающие потерю программ, уничтожение данных, уничтожение необходимой для работы ПК информации из системных областей памяти.

Виды компьютерных вирусов | ПК для всех

Существует большое количество различных компьютерных вирусов. Одни из них, могут просто заставлять двигаться курсор мыши, другие, могут украсть ваши личные данные и даже повредить работу всей операционной системы. Давайте рассмотрим основные виды компьютерных вирусов.

Компьютерный вирус – программа, скрытно работающая в системе, с целью нанесения вреда компьютеру. Вирус способен самостоятельно создавать и распространять свои копии.

Основные виды компьютерных вирусов

Червь

Червь – программа, которая делает копии самой себя. Ее вред заключается в захламлении компьютера, из-за чего он начинает работать медленнее. Отличительной особенностью червя является то, что он не может стать частью другой безвредной программы.

Троянская программа (троянский конь, троян)

Троянская программа маскируется в других безвредных программах. До того момента как пользователь не запустит эту самую безвредную программу, троян не несет никакой опасности. Тронская программа может нанести различный ущерб для компьютера. В основном трояны используются для кражи, изменения или удаления данных. Отличительной особенностью трояна является то, что он не может самостоятельно размножаться.

Программы – шпионы

Шпионы собирают информацию о действиях и поведении пользователя. В основном их интересует информация (адреса, пароли).

Зомби

Зомби позволяют злоумышленнику управлять компьютером пользователя. Компьютеры – зомби могут быть объединены в сеть и использоваться для массовой атаки на сайты или рассылки спама. Пользователь может не догадываться, что его компьютер зомбирован и используется злоумышленником

Программы – блокировщики (баннеры)

Это программа, которая блокирует пользователю доступ к операционной системе. При загрузке компьютера появляется окно, в котором пользователя обвиняют в скачивание нелицензионного контента или нарушение авторских прав. И под угрозой полного удаления всех данных с компьютера требуют отослать смс на номер телефона или просто пополнить его счет. Естественно после того как пользователь выполнит эти требования банер никуда не исчезнет.

Вредоносная программа (Malware) – это любое программное обеспечение, созданное для получения несанкционированного доступа к компьютеру и его данным, с целью хищения информации или нанесению вреда. Термин “Вредоносная программа” можно считать общим для всех типов компьютерных вирусов, червей, троянских программ и тд.

Все представленные виды компьютерных вирусов могут, в той или иной степени, нанести вред вашему компьютеру.

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

1. Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах. По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

Одним из наиболее распространенных типов вредоносных программ является рекламное ПО. Программы автоматически доставляют рекламные объявления на хост-компьютеры. Среди разновидностей Adware — всплывающие рекламные объявления на веб-страницах и реклама, входящая в состав «бесплатного» ПО. Некоторые рекламные программы относительно безвредны, в других используются инструменты отслеживания для сбора информации о вашем местонахождении или истории посещения сайтов и вывода целевых объявлений на экран вашего компьютера. BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название — следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты — это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами — красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги — ошибки в фрагментах программного кода — это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности — это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

- Любое сообщение об ошибке компьютера указывает на заражение вирусом. Это неверно: сообщения об ошибках также могут быть вызваны ошибками аппаратного или программного обеспечения.

- Вирусам и червям всегда требуется взаимодействие с пользователем. Это не так. Для того чтобы вирус заразил компьютер, должен быть исполнен код, но это не требует участия пользователя. Например, сетевой червь может заражать компьютеры пользователей автоматически, если на них имеются определенные уязвимости.

- Вложения к электронным письмам от известных отправителей являются безопасными. Это не так, потому что эти вложения могут быть заражены вирусом и использоваться для распространения заражения. Даже если вы знаете отправителя, не открывайте ничего, что в чем вы не уверены.

- Антивирусные программы могут предотвратить заражение. Со своей стороны, поставщики антивирусного ПО делают все возможное, чтобы не отставать от разработчиков вредоносных программ, но пользователям обязательно следует установить на своем компьютере комплексное защитное решение класса Internet security, который включает в себя технологии, специально предназначенные для активного блокирования угроз. Даже при том, что 100-процентной защиты не существует. Нужно просто осознанно подходить к обеспечению собственной онлайн-безопасности, чтобы уменьшить риск подвергнуться атаке.

- Вирусы могут нанести физический ущерб вашему компьютеру. Что если вредоносный код приведет к перегреву компьютера или уничтожит критически важные микрочипы? Поставщики защитных решений неоднократно развенчивали этот миф — такие повреждения просто невозможны.

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные — фотографии, документы и файлы — не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Итак, как же происходит заражение компьютерными вирусами или вредоносными программами? Существует несколько стандартных способов. Это ссылки на вредоносные сайты в электронной почте или сообщениях в социальных сетях, посещение зараженного сайта (известного как drive-by загрузка) и использование зараженного USB-накопителя на вашем компьютере. Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносное ПО на компьютеры. Поэтому для снижения риска заражения очень важно устанавливать обновления для систем безопасности, как только они становятся доступными.

Киберпреступники часто используют методы социальной инженерии, чтобы обманом заставить вас делать что-то, что угрожает вашей безопасности или безопасности вашей компании. Фишинговые сообщения являются одним из наиболее распространенных методов. Вы получаете на вид абсолютно легитимное электронное сообщение, в котором вас убеждают загрузить зараженный файл или посетить вредоносный веб-сайт. Цель хакеров — написать сообщение так, чтобы вы нашли его убедительным. Это может быть, например, предупреждение о возможном вирусном заражении или уведомление из вашего банка или сообщение от старого друга.

Конфиденциальные данные, такие как пароли, являются главной целью киберпреступников. Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет — «Пицца».

Признаки заражения

Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них — снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение — запустите альтернативный антивирусный сканер.

Другие полезные статьи и ссылки по теме «Компьютерные вирусы и вредоносное ПО»

Виды компьютерных вирусов и чем они опасны

Наверняка, каждый из нас слышал о компьютерных вирусах. Вирусы – это вредоносные программы, которые имеют специальный программный код, благодаря которому происходит атака на ваш компьютер.

Главная цель вредоносных программ – навредить пользователю. Одни вирусы созданы для перехвата данных, другие блокируют работу устройства, третьи воруют ваши деньги и т.д. Мы рассмотрим все типы компьютерных вирусов и расскажем, как от них защититься.

Троянские программы

Скорее всего, именно об этих вирусах вы больше всего наслышаны. Суть данного вируса заключается в следующем: программа тайно внедряется в существующее программное обеспечение на вашем ПК и выполняет свою работу: ворует данные, скачивает файлы, удаляет их и т.д. Сам по себе вирус троян не сможет размножаться.

Черви

Это по сути дела безобидный вирус, поскольку он ничего не крадет и не удаляет. Это вредоносное ПО часто попадает на ваш компьютер через электронный ящик и тормозит работу системы. Черви генерируют компьютерный мусор, который приводит машину к подтормаживаниям и лагам.

Программные шпионы

Данный вид вируса принесет в несколько раз больше вреда. На ваш компьютер попадает вредоносные программы, о которых вы не знаете. После определенных действий доступ к вашему ПК получают третьи лица и перехватывают все данные: номера карт, адреса, пароли и другую личную информацию. При этом пользователю просто нереально ничего заподозрить, поскольку вирус работает, не привлекая внимания.

Вирусы баннеры

Многим людям данный вид вируса попадался перед глазами не один раз. Баннеры – это всплывающие окна вымогатели, которые появляются на экране и блокируют доступ ко всем ресурсам компьютера. Обычно мошенники пишут на баннере, что вы нарушили чьи-то авторские права и должны заплатить штраф (часто таким баннеры с логотипом МВД). Для оплаты необходимо отправить СМС. Стоит отметить, что даже после отправки СМС доступ к ПК не появится. Опытные IT-специалисты смогут удалить подобные вирусы за пару минут. Не видитесь на такой вид обмана.

Загрузочные вирусы

Вредоносное ПО попадает в загрузочный сектор жесткого диска. Это значит, что ваша операционная система перестанет загружаться вовсе.

Фарминг

Это современный вирус, который может обвести вокруг пальца даже самого опытного пользователя. Вредоносное ПО меняет адреса сайтов в браузере на поддельные, при этом в строке ввода адреса вы этого не заметите. После ввода пароля на сайте злоумышленника, тот получит ваши личные данные, вы даже не будете об этом знать.

Фишинг

В данном случае на электронную почту приходят письма от мошенников, но якобы от официальных сервисов с просьбой уточнить своё ФИО, номер телефона, либо паспортные данные и пароли. После ввода данных вы скорее всего лишитесь всех средств на карте.

Запомните, что ни одна компания, сервис или онлайн игра никогда не попросит уточнить ваш пароль!

Руткит

Руткит, как и другие виды компьютерных вирусов имеет вредоносный код. Мошеннический софт тайно попадает на ваше устройство, выполняет свою работу, после чего удаляет все следы. Обнаружить данный вирус очень сложно.

Вывод

Любой компьютерный вирус является опасным для нас. Наибольший вред наносит то ПО, которое ворует личные данные, блокирует работу машины или удаляет системные файлы. Данные виды вирусов могут потрепать очень много нервов. Вирусы баннеры или подобные много вреда не наделают, однако заставят вас сильно понервничать.

Чтобы обезопасить себя от вредоносных программ, необходимо установить на своё устройство антивирус. Сейчас существует множество антивирусных программ, каждая из которых имеет в своей базе миллионы разнообразных вирусов. Наиболее эффективные программы для защиты от вирусов являются платными, однако в глобальной сети вы сможете найти много бесплатных аналогов.

Классификация компьютерных вирусов / Компьютерные вирусы

Компьютерные вирусы Классификация проста, если вы разбираетесь в различных типах.

Компьютерный вирус — это термин, используемый для общего обозначения ряда типов вредоносных программ. Эти вредоносные программы можно классифицировать в зависимости от способа заражения. Вредоносные программы можно идентифицировать по их намерению украсть информацию и повредить компьютерную систему или сеть. Компьютерные вирусы делятся на две категории: вирусы и черви.Затем они были разделены на подкатегории

ВИРУС

Вирус — это небольшой фрагмент кода, который не может работать сам по себе и которому требуется исполняемый файл или документ хоста для функционирования, процветания, распространения и, в конечном итоге, доставки своих полезных данных.

Исполняемый вирус

Вирус — это самовоспроизводящаяся программа, которая внедряется в программы. После того, как вирус заразил хост-программу, он ждет до заранее определенного времени, чтобы доставить свою полезную нагрузку, тем временем реплицируясь по всему компьютеру или сети, в которую он проник.Исполняемые вирусы уже не так распространены в текущей операционной системе, как раньше; хотя они все еще встречаются в дикой природе в редких случаях.

Макровирус

Макровирус — это класс заражения, который заражает офисные продукты Microsoft, используя встроенные функции Visual Basic, чтобы распространяться по сети компании и системе электронной почты. Эта категория вирусов была широко распространена в конце 90-х годов, прежде чем, наконец, была взята под контроль с помощью комбинации обновлений безопасности в продуктах Microsoft и расширенных методов обнаружения со стороны поставщиков антивирусных программ.

Вирус загрузочного сектора

Вирусы загрузочного сектора были печально известны в конце 80-х — конце 90-х годов тем, что их сложнее всего обнаружить и очистить. Их способность загружать, а затем маскироваться, чтобы спрятаться от сложных методов обнаружения, позволяла им процветать дольше, чем другие типы вирусов. В последние 2 года наблюдается возрождение этого типа атак в дикой природе, и часто они не обнаруживаются даже поставщиками антивирусных программ с самым высоким рейтингом.

ЧЕРВЬ

Компьютерный червь — это класс компьютерных вирусов, которые могут распространяться не только во внутренних сетях, но и во внешних сетях, например в Интернете. Червь может быть отдельной программой, которая функционирует независимо от исполняемого файла хоста.

Троянский конь

«Троянский конь» назван так потому, что на самом деле вредоносное ПО запрограммировано внутри невинного программного обеспечения, панель инструментов браузера является одним из многих методов.Как только программное обеспечение-носитель установит вирус в хост-систему, вирус доставит свою полезную нагрузку. Троянские вирусы не всегда реплицируются, они часто просто ждут, пока конечный пользователь инициирует действие, позволяющее им установить себя.

Вредоносное ПО

Вредоносное ПО относится к категории вирусов, появившихся в первое десятилетие 21 – века с появлением социальных сетей и ежедневного использования компьютера, вред, который мог распространяться и наноситься через Интернет, рос с экспоненциальной скоростью.Это побудило злонамеренных программистов создавать сложные программы, которые захватили бы ваши компьютерные системы с помощью рекламы и других гнусных программ, чтобы создать хаос. Это превратилось в другую версию вредоносного ПО, которое иногда называют программой-вымогателем. Эти сложные программы имитировали законные антивирусные программы и программы безопасности в попытке вымогать деньги у пользователя компьютера. (Сандерс, 2010)

Браузер перенаправляет

Перенаправления браузера — это вредоносный код, встроенный в веб-сайты, которые корректируют домашнюю страницу вашего интернет-браузера и настройки поиска по умолчанию на веб-сайты, которые не были выбраны конечным пользователем, что, в свою очередь, приносит доход от поиска для организации, ответственной за вредоносный код.

Malicous программное обеспечение широко распространено, и предыдущие указанные угрозы — это лишь верхушка айсберга, существует множество вариантов предыдущих тем, распространенных в дикой природе. Авторы вредоносного программного обеспечения часто используют различные методы, включающие несколько категорий, для распространения своих вирусов.

.

типов компьютерных вирусов | HubPages

Что такое компьютерный вирус

Есть все типов компьютерных вирусов , но что такое компьютерный вирус? Компьютерный вирус определяется как набор компьютерных инструкций, которые воспроизводятся и могут присоединяться к другому исполняемому коду. Обычно этот код представляет собой короткую программу, которая может быть встроена в другой код или стоять сама по себе. По сути, эта компьютерная программа предназначена для заражения некоторых аспектов главного компьютера, а затем копирует себя настолько часто и часто, насколько это возможно.

Было подсчитано, что вирус под названием mydoom заразил более четверти миллиона компьютеров за один день еще в 2004 году. В настоящее время через Интернет распространяются десятки тысяч червей и вирусов, и каждый из них обнаруживает новые. каждый день. Многие люди заражаются этими нежелательными, а иногда и опасными программами в результате совершенно безобидных и обычных действий в Интернете, таких как обмен файлами, такими как музыка, фотографии и другие.

Номенклатура, которая сейчас используется для описания вирусов, значительно изменилась за последние несколько лет, поскольку все больше, если не большинство, компьютеров теперь подключено к Интернету.Это привело к изменению типов компьютерных вирусов на гибрид червя и вируса и привело к исчезновению различия между ними.

Есть целая группа людей, которые тратят огромное количество времени на поиск так называемых бэкдоров в вашем компьютере, чтобы найти способы внедрить свой код в ваш компьютер и использовать его в своих целях.

Что делает вирус

Задача вируса не всегда деструктивна, например, удаление файлов, которые могут быть важны, или что-то вроде сбоя жесткого диска.Многие вирусы в наши дни больше заинтересованы в сборе информации с вашего компьютера и / или использовании ее в качестве зомби для своих целей, таких как спам, или других незаконных целей.

Раньше вирус часто стремился нанести ущерб только ради уничтожения и, возможно, хвастовства перед коллегами, но почти все современные вирусы, которые широко распространены, имеют в своей основе некоторую экономическую повестку дня.

Как распространяется вирус

Одной из целей всех типов компьютерных вирусов , которые устанавливаются на ваш компьютер, является распространение.Это происходит способом, который не сильно отличается от того, что происходит с вирусом в человеческой популяции. Именно через воздействие вирус распространяется, когда защита компьютера отключена или отсутствует. Также, как и их биологический аналог, компьютерный вирус может быстро распространяться, и от него не так просто избавиться.

Поскольку вирус работает незаметно, в сочетании с быстрым обменом данными между современными компьютерами, легко значительно увеличить скорость, с которой вирус, нацеленный на недавно обнаруженную уязвимость, может перемещаться по сети и вокруг. мир.

Вирус, нацеленный на компьютерную сеть, может распространяться еще легче, поскольку к нему подключено очень много компьютеров, и, скорее всего, они будут иметь одинаковую уязвимость и легкий доступ друг к другу. Часто вирусы распространяются через общие папки, электронную почту или другие носители, которые часто доступны другим компьютерам через съемные носители, такие как компакт-диски и флэш-накопители.

Поскольку существует так много типов компьютерных вирусов, вирус может непреднамеренно заразить другой компьютер в любое время, когда эта программа запускается и вирус активируется.Что-то вроде открытия вложения электронной почты, загрузки файла из Интернета или передачи или получения копии программы или файла с флэш-накопителя коллег может подвергнуть вас и других людей компьютерному вирусу.

Буквально весь спектр этих типов компьютерных вирусов может подвергнуть вас опасности всякий раз, когда к вашему компьютеру подключен загруженный файл или внешний диск. Чаще всего они распространяются через вложения электронной почты или с использованием или передачей файлов через мгновенные сообщения.

Типы компьютерных вирусов

Существует шесть широких категорий или типов компьютерных вирусов:

1.Вирус загрузочного сектора

2. Вирус заражения файлов

3. Многосторонний вирус

4. Сетевой вирус

5. Вирус электронной почты

6. Макровирус

Вирусы загрузочного сектора

Вирусы, нацеленные на загрузочный сектор жесткого диска: заражение очень важного компонента процесса загрузки. Загрузочный сектор содержит важную информацию, которая управляет жестким диском, а также часть операционной программы, которая отвечает за весь процесс загрузки. Эти типы компьютерных вирусов имеют большое значение для обеспечения успеха в своей миссии, полностью загружаясь в системную память во время запуска цикла загрузки.

В отличие от других вирусов, загрузочный вирус не влияет на файлы, вместо этого он следует за самим диском, на котором сохранен вирус, и это одна из причин того, что он больше не представляет такой большой угрозы, как раньше. С появлением компакт-дисков, DVD-дисков и приводов, которые их переносят, стало невозможно заразить программы, которые они переносят. Во времена гибких дисков вирус мог довольно быстро распространяться с компьютера на компьютер через диски, но, поскольку невозможно заразить компакт-диск или DVD-диск, этот вирус практически не представлял опасности.Еще одна причина, по которой этот тип компьютерных вирусов стал менее распространенным, заключается в том, что теперь операционные системы охраняют загрузочный сектор, и это очень затрудняет воздействие вируса.

File Virus

Файловые вирусы закодированы таким образом, что они прикрепляются к файлам exe, сжатым файлам, таким как zip-файлы, и файлам драйверов. Их можно активировать при запуске программы, к которой они привязаны. Затем после того, как вирус будет запущен, он прикрепится к другим программам и системным файлам и запустится по предполагаемому пути, для которого он был написан.Итак, вы видите, что это двухсторонний подход. Сначала, в зависимости от типов компьютерных вирусов, он будет дублироваться, а затем выполнять свое предназначение. Вирус будет искать программы в системе и находить места для заражения кодом, а затем активируется при следующем запуске этой программы. Он будет продолжать копироваться до тех пор, пока он не окажется на всем компьютере и, возможно, на любом компьютере, подключенном к исходной системе.

Часто эти вирусы содержат специальный код, который вызывает их активацию при наступлении определенных событий.Событие часто представляет собой дату или какое-либо другое триггерное событие, которое легко определить в любой компьютерной системе, которая может быть у вас.

Многокомпонентные вирусы

Многосторонние вирусы называются компьютерными вирусами типов , которые являются как файловыми вирусами, так и вирусами загрузочного сектора. Они входят в компьютер через различные типы носителей, а затем встраиваются в системную память. Затем они попадают на жесткий диск и заражают загрузочный сектор. После установки в загрузочный сектор эти типы компьютерных вирусов заражают исполняемые файлы и распространяются в системе.

Это еще один вирус, который по разным причинам прошел свой расцвет, но в прошлом эти типы компьютерных вирусов вызывали множество заражений, поскольку они объединяли характеристики двух разных вирусов в один.

Сетевые вирусы

Вирус, специально созданный для сетей, создан специально для быстрого распространения по локальной сети и, как правило, по Интернету. Большую часть времени перемещается в пределах общих ресурсов, таких как диски и папки.Как только он обнаруживает вход в систему, он будет искать уязвимые компьютеры в сети и аналогичным образом заражать эту систему, и делать то же самое снова и снова, всегда в поисках новых уязвимых систем.

Вирусы электронной почты

В большинстве случаев вирус электронной почты является одним из тех типов компьютерных вирусов, которые обычно являются макро-вирусами, и он размножается, ища другие контакты в адресной книге электронной почты и затем отправляется по этим адресам в надежде, что они тоже активируют вирус.Таким образом, он распространяется снова и снова по экспоненте. Бывают случаи, когда почтовый вирус может распространиться только после предварительного просмотра в почтовом клиенте. Очень успешно распространился по всему миру вирус ILOVEYOU, и он тоже был разрушительным.

Макро-вирусы

Макровирусы, как следует из названия, заражают файлы программ, которые используют макросы в самой программе. Наиболее распространенными из них являются файлы Microsoft Office, созданные в электронных таблицах Excel, документах Word, базах данных Access, презентациях Powerpoint, а также файлы этого типа из AmiPro, Corel Draw и других.

Эти типов компьютерных вирусов запрограммированы на языке, который понимает приложение, а не на языке операционной системы, поэтому они работают независимо от операционной системы, поэтому могут заразить любой тип системы. это Mac, ПК или даже Linux, если на компьютере запущено приложение, распознающее макровирус. По мере того, как макроязык становится все более и более мощным, угроза, исходящая от этих типов компьютерных вирусов, переросла в более важные типы компьютерных вирусов.Эти вирусы существуют с 1995 года, и было обнаружено, что первый заразил Microsoft Word, но теперь они переместились в другие программы, и их количество исчисляется тысячами.

Следует всегда быть начеку для этих типов компьютерных вирусов и принимать все меры, чтобы избежать их. Будьте всегда внимательны к каждому открытому файлу, иначе вы, возможно, будете искать мой следующий раздел о том, как удалить эти типы компьютерных вирусов .

.

Топ-10 компьютерных вирусов всех времен

Прежде, чем мы начнем

Потратив несколько лет на программирование приложений для macOS, мы создали инструмент, который может использовать каждый. Универсальный инструмент для решения проблем для Mac.

Итак, вот вам совет: загрузите CleanMyMac, чтобы быстро решить некоторые проблемы, упомянутые в этой статье. Но чтобы помочь вам сделать все это самостоятельно, ниже мы собрали наши лучшие идеи и решения.

Функции, описанные в этой статье, относятся к версии CleanMyMac X для MacPaw.

Компьютерные вирусы принимают самые разные формы и формы, и наносимый ими ущерб варьируется от легкого раздражения до ущерба ядерной программе всей страны. Отчасти сложность составления списка вирусов состоит в том, что существуют разные определения того, что составляет вирус, и что некоторые вирусы, которые при обнаружении кажутся новыми, оказываются вариантами старых вирусов. Помня об этом, мы составили список самых распространенных компьютерных вирусов.

1.Conficker

Впервые обнаруженный в 2008 году, Conficker с множеством псевдонимов, включая Downup, Downadup и Kido, — это червь, нацеленный на операционные системы Windows. Он использует множество различных вредоносных технологий, включая использование недостатков в Windows и использование словарных атак на пароли администратора для заражения компьютеров и распространения, формируя ботнет. Он заразил миллионы компьютеров в 190 странах, в том числе в сетях, управляемых ВМС Франции, Министерством обороны Великобритании и Палатой общин Великобритании.Среди симптомов Conficker — блокировка учетных записей пользователей, переполнение локальных сетей трафиком и недоступность веб-сайтов, на которых размещено антивирусное программное обеспечение.

Conficker был настолько проблематичным, что для борьбы с ним была сформирована отраслевая группа, возглавляемая Microsoft и включающая ICANN и Verisign.

2. ILOVEYOU

Червь ILOVEYOU атаковал десятки миллионов компьютеров под управлением Windows с мая 2000 года. Он получил свое название от темы письма, к которому он был прикреплен, замаскированный под текстовый файл.Когда вложение было открыто, он запустил сценарий Visual Basic, который начал уничтожать файлы и отправлял свои копии всем контактам в адресной книге Windows.

ILOVEYOU полагался на недостатки Windows, чтобы скрыть тот факт, что на самом деле это не текстовый файл, а сценарий Visual Basic. Но он также использовал социальную инженерию, вызывающую любопытство в сознании получателя, чтобы убедить пользователей открыть вложение. В то время было подсчитано, что пострадал каждый десятый компьютер, подключенный к Интернету, и обошлось в 5-8 миллиардов долларов, а еще 15 миллиардов долларов были затрачены на очистку.Пентагон, ЦРУ и парламент Великобритании отключили системы электронной почты, чтобы защитить себя. И вирус даже вдохновил Pet Shop Boys на песню, которая отражала человеческие желания, которые позволили вирусу распространиться.

3. Червь Морриса

Один из первых червей, распространенных через Интернет, червь Морриса, названный в честь его создателя, Роберта Морриса, выпускника Корнельского университета, был выпущен 2 ноября 1988 года. Моррис, ныне профессор Массачусетского технологического института, заявил, что червь был предназначен для демонстрации недостатков безопасности в системах Unix.Однако ошибка кодирования, возникшая в результате попытки предотвратить легкое отключение червя, привела к массовой атаке типа «отказ в обслуживании», которая, по оценкам, заразила 6000 компьютеров. Эта цифра была получена путем умножения всех компьютеров, которые, по оценкам, были подключены к Интернету, на 10% — так же, как оценивался эффект от вируса ILOVEYOU и некоторых других. Правительство США заявило, что ущерб стоил от 100 000 до 10 000 000 долларов, и по червю Морриса был вынесен первый приговор в соответствии с Законом США о компьютерном мошенничестве и злоупотреблениях 1986 года.

4. Mydoom

До появления Mydoom ILOVEYOU оставался рекордсменом по скорости распространения почтового червя за всю историю. Но все изменилось в январе 2004 года. И 15 лет спустя Mydoom, впервые замеченный в этом месяце, по-прежнему является рекордсменом. Mydoom был назван одним из первых, кто его обнаружил, который заметил, что код содержит слово «mydom», и, учитывая тот факт, что уже было очевидно, что он будет быстро распространяться, посчитал, что использование «doom» в названии уместно.

Mydoom затронул компьютеры Windows и использовал бэкдор, чтобы взять под контроль компьютер и разрушить проводник Windows. Он запустил распределенную атаку отказа в обслуживании, которая, по всей видимости, была особенно нацелена на компьютеры, принадлежащие SCO.com. Но избегал попадания по адресам электронной почты, зарегистрированным в некоторых университетах, а также в Microsoft и Symantec. Текст электронного письма, использованного для распространения вируса, содержал довольно загадочное сообщение: «andy; Я просто делаю свою работу, ничего личного, извини ».

5.Stuxnet

Помните, мы говорили во введении, что ущерб, причиненный вирусами, включает в себя повреждение ядерной программы всей страны? Что ж, это был Stuxnet. Считается, что это совместное кибероружие США и Израиля, хотя ни одна из стран открыто не признала ответственности, Stuxnet был впервые обнаружен в 2010 году. Утверждается, что цель вируса заключалась в том, чтобы помешать попыткам Ирана создать ядерное оружие. Он распространялся с помощью USB-накопителя и целевого программного обеспечения, которое контролировало урановый объект в Иране.Согласно сообщению в New York Times, ущерб, нанесенный им, был настолько велик, что самоуничтожился 1000 центрифуг. The Times сообщила, что это была «программная ошибка», которая позволила Stuxnet покинуть объект в Иране и распространиться по всему миру через Интернет. Было сказано, что это было частью более широких усилий США, называемых Олимпийскими играми, по срыву ядерной программы Ирана.

6. CryptoLocker

Программа-вымогатель

по очевидным причинам приобрела огромную популярность среди хакеров и киберпреступников.Преступники, нарушая работу систем пользователей, предотвращая доступ к данным или используя социальную инженерию для защиты своих страхов, получают плату в обмен на устранение угрозы. CryptoLocker был одним из первых примеров. Выпущенный в сентябре 2013 года, CryptoLocker распространялся через вложения электронной почты и зашифрованные файлы на зараженные компьютеры, что делало невозможным доступ к ним. Чтобы восстановить доступ к своим данным, пользователи должны были заплатить выкуп, после чего киберпреступники, стоящие за CryptoLocker, отправили ключ дешифрования, который можно было использовать для расшифровки файлов.Некоторые пользователи сообщили, что им удалось восстановить доступ, выполнив восстановление системы или используя программное обеспечение для восстановления данных. Другие сказали, что когда они пытались восстановить файлы, они полностью потеряли их.

В июне 2014 года Госдепартамент США объявил, что ботнет, используемый для распространения CryptoLocker, был нарушен. А в феврале 2015 года ФБР предложило 3 миллиона долларов за информацию, ведущую к аресту Евгения Богачева, человека, которого они считали ответственным за CryptoLocker.

7.Сассер и Нетски

Sasser и Netsky — два разных вируса, но их часто группируют вместе, поскольку считается, что они были созданы одним и тем же человеком. Сассер работал путем сканирования случайных IP-адресов и подключения к компьютерам, использующим их, через

.

10 самых опасных компьютерных вирусов всех времен

Получение компьютерного вируса так или иначе случилось со многими пользователями. Для большинства это просто легкое неудобство, требующее очистки, а затем установки той антивирусной программы, которую вы собирались установить, но так и не смогли.

Однако в других случаях может привести к полной катастрофе , когда ваш компьютер превратится в очень дорогой кирпич, который никакое количество антивирусов не сможет защитить.

В этом списке мы выделим некоторые из самых ужасных и печально известных компьютерных вирусов, которые нанесли большой урон в реальной жизни . А поскольку люди обычно приравнивают обычные вредоносные программы, такие как черви и троянские кони, к вирусам, мы также включаем их. Эти вредоносные программы причинили огромный вред, исчисляемый миллиардами долларов, и нарушили критически важную реальную инфраструктуру.

Вот 10 самых известных и вредоносных компьютерных вирусов .

Рекомендуемая литература: 10 признаков взлома вашего ПК

1.ILOVEYOU

ILOVEYOU — это , который считается одним из самых опасных компьютерных вирусов, когда-либо созданных . Ему удалось нанести ущерб компьютерным системам по всему миру, причинив ущерб примерно в 10 миллиардов долларов. Считалось, что заражено 10% компьютеров в мире. Это было настолько плохо, что правительства и крупные корпорации отключили свою почтовую систему, чтобы предотвратить заражение.

Вирус был создан двумя филиппинскими программистами, Реонелом Рамонесом и Онелем де Гусманом. Что он сделал, так это то, что использовал социальную инженерию, чтобы заставить людей нажимать на вложение ; в данном случае признание в любви .Вложение было на самом деле сценарием, который выдает себя за файл TXT, так как Windows в то время скрывала фактическое расширение файла.

После щелчка он отправит себя всем в списке рассылки пользователя и продолжит заменять файлы собой, в результате чего компьютер не сможет загрузиться. Этим двоим не было предъявлено обвинение, поскольку не было законов о вредоносном ПО. Это привело к принятию Закона об электронной торговле для решения проблемы.

2. Код красный

Code Red впервые появился в 2001 году и был обнаружен двумя сотрудниками eEye Digital Security.Он был назван Code Red, потому что пара пила Code Red Mountain Dew на момент открытия.

Червь нацелился на компьютеры с установленным веб-сервером Microsoft IIS , используя проблему переполнения буфера в системе. Он оставляет очень мало следов на жестком диске, так как он может работать полностью в памяти размером 3569 байт.

После заражения он продолжит создание сотни копий самого себя, но из-за ошибки в программировании он будет дублировать еще больше и в конечном итоге съест много системных ресурсов.

Затем он запустит атаку отказа в обслуживании на несколько IP-адресов, известной из которых была атака на веб-сайт Белого дома. Он также обеспечивает доступ к серверу через черный ход, обеспечивая удаленный доступ к машине.

Самый запоминающийся симптом — это сообщение, которое он оставляет на пораженных веб-страницах: «Взломано китайцами!» , который сам стал мемом. Позднее был выпущен патч, который, по оценкам, привел к потере производительности на 2 миллиарда долларов. В общей сложности пострадали 1-2 миллиона серверов, что удивительно, если учесть, что в то время было 6 миллионов серверов IIS.

3. Мелисса

Названные после экзотической танцовщицы из Флориды, он был создан Дэвид Л. Смитом в 1999 году начался как зараженный документ Word , который был вывешен на Usenet группы alt.sex, претендующий список паролей для порнографического места. Это вызвало у людей любопытство, и когда он был загружен и открыт, он запускал макрос внутри и высвобождал свою полезную нагрузку.

Вирус рассылает себя по почте 50 основным людям в адресной книге электронной почты пользователя , что привело к увеличению трафика электронной почты, нарушив работу почтовых служб правительств и корпораций.Также иногда искажал документы , вставляя в них ссылку на Симпсоны.

Смита в конце концов поймали, когда они проследили до него документ Word. Файл был загружен с использованием украденной учетной записи AOL, и с их помощью правоохранительные органы смогли арестовать его менее чем через неделю с момента начала эпидемии.

Он сотрудничал с ФБР в поимке других создателей вирусов, в том числе известного создателя вируса Анны Курниковой. За сотрудничество он отсидел всего 20 месяцев и заплатил штраф в размере 5000 долларов из 10-летнего срока.Сообщается, что вирус нанес ущерб на 80 миллионов долларов.

4. Sasser

Windows-червь, впервые обнаруженный в 2004 году. , он был создан студентом-информатиком Свеном Яшаном, который также создал червя Netsky. Хотя сама полезная нагрузка может казаться просто раздражающей (она замедляет работу и приводит к сбою компьютера, в то же время затрудняя сброс без отключения питания), эффекты были невероятно разрушительными: миллионы компьютеров были заражены, и, что важно, критически важно. инфраструктура затронула .

Червь воспользовался уязвимостью переполнения буфера в службе подсистемы Local Security Authority (LSASS), которая контролирует политику безопасности локальных учетных записей, вызывая сбои в работе компьютера. Он также будет использовать системные ресурсы для распространения на другие машины через Интернет и автоматически заражать другие.

Воздействие вируса было широко распространенным, поскольку, хотя эксплойт был уже исправлен, многие компьютеры не обновлялись. Этот привел к более чем миллиону заражений , уничтожив критически важные инфраструктуры, такие как авиалинии, информационные агентства, общественный транспорт, больницы, общественный транспорт и т. Д.В целом ущерб оценивается в 18 миллиардов долларов. Яшен судился как несовершеннолетний и получил 21 месяц условно.

5. Зевс

Zeus — это троянский конь, созданный для заражения компьютеров Windows с целью выполнения различных криминальных задач. Наиболее частыми из этих задач обычно являются кейлоггеров «человек в браузере» и захват форм . Большинство компьютеров были заражены либо в результате скрытых загрузок, либо в результате фишинговых атак.

Впервые обнаруженный в 2009 году, ему удалось взломать тысячи учетных записей FTP и компьютеров крупных транснациональных корпораций и банков, таких как Amazon, Oracle, Bank of America, Cisco и т. Д.Контроллеры ботнета Zeus использовали его для кражи учетных данных социальных сетей, электронной почты и банковских аккаунтов.

Только в США было подсчитано, что заражено более 1 миллиона компьютеров, из них с 25% в США. Вся операция была сложной, в ней были задействованы люди со всего мира, которые действовали как денежные мулы для контрабанды и передачи наличных главарей в Восточной Европе.

Приблизительно 70 миллионов долларов были украдены и у них осталось кольцо. В связи с операцией арестовано 100 человек.В конце 2010 года создатель Zeus объявил о своей отставке, но многие эксперты считают это ложью.

6. Conficker

Также известный как Downup или Downadup , Conficker — это червь неизвестного авторства для Windows, который впервые появился в 2008 году. Название происходит от английского слова configure и уничижительного немецкого языка. Заражает компьютеры, используя уязвимости в ОС. для создания ботнета.

Вредоносная программа смогла заразить более 9 миллионов компьютеров по всему миру, затронув правительства, предприятия и отдельных лиц.Это была одна из крупнейших известных заражений червями, когда-либо обнаруженных , что привело к ущербу в 9 миллиардов долларов.

Червь работает, используя уязвимость сетевой службы , которая присутствует в Windows и не исправлена. После заражения червь сбрасывает политики блокировки учетных записей, блокирует доступ к обновлениям Windows и антивирусным сайтам, отключает определенные службы и блокирует учетные записи пользователей среди многих.

Затем он переходит к установке программного обеспечения, которое превратит компьютер в подчиненное устройство ботнета и пугающее программное обеспечение, чтобы выманивать у пользователя деньги.Позже Microsoft предоставила исправление и патч, и многие поставщики антивирусов предоставили обновления для своих определений.

7. Stuxnet

Считается, что он был создан Силами обороны Израиля совместно с американским правительством, Stuxnet является примером вируса, созданного для целей кибервойны , поскольку он был предназначен для срыва ядерных усилий иранцев. Было подсчитано, что Stuxnet удалось вывести из строя одну пятую ядерных центрифуг Ирана и что почти 60% заражений было сосредоточено в Иране.

Компьютерный червь был разработан для атаки на промышленные программируемые логические контроллеры (ПЛК), что позволяет автоматизировать процессы в оборудовании .

Он был специально нацелен на разработанные Siemens и распространялся через зараженные USB-накопители. Это изменило скорость машин, заставив их разорваться. Если бы зараженный компьютер не содержал программное обеспечение Siemens, он бездействовал бы и заразил бы других ограниченным образом, чтобы не выдать себя. В конце концов компания Siemens нашла способ удалить вредоносное ПО из своего программного обеспечения.

8. Mydoom

Surfing в 2004 году, Mydoom был червем для Windows , который стал одним из самых быстро распространяющихся почтовых червей со времен ILOVEYOU. Автор неизвестен, и считается, что создателю заплатили за его создание, поскольку оно содержит текстовое сообщение «andy; Я просто делаю свою работу, ничего личного, извини ».

Он был назван сотрудником McAfee Крейгом Шмугаром, одним из тех, кто его открыл. «Mydom» — это строка текста в коде программы (мой домен), и, предчувствуя, что она будет большой, добавила в нее «гибель».

Червь распространяется как ошибка передачи электронной почты и содержит собственное вложение . После выполнения он отправляется на адреса электронной почты, которые находятся в адресной книге пользователя, и копирует себя в папку любой программы P2P для распространения через эту сеть.

Полезная нагрузка сама по себе двоякая: во-первых, она открывает бэкдор для разрешения удаленного доступа, а во-вторых, запускает атаку отказа в обслуживании на неоднозначную группу SCO. Считалось, что червь был создан для нарушения работы SCO из-за конфликта из-за прав собственности на некоторый код Linux.Ущерб от него оценивается в 38,5 миллиардов долларов, и червь в той или иной форме все еще активен.

9. CryptoLocker

CryptoLocker — это , разновидность троянской программы-вымогателя , нацеленной на компьютеры под управлением Windows. Он использует несколько методов для распространения , например электронную почту, и после заражения компьютера он приступает к шифрованию определенных файлов на жестком диске и любом подключенном к нему хранилище с помощью криптографии с открытым ключом RSA.

Хотя удалить вредоносное ПО с компьютера достаточно просто, файлы все равно останутся зашифрованными. Единственный способ разблокировать файлы — заплатить выкуп в срок . Если крайний срок не соблюден, выкуп значительно увеличится или ключи дешифрования будут удалены. Выкуп обычно составляет 400 долларов предоплатой наличными или биткойнами.

Операция по выкупу была остановлена, когда правоохранительным органам и охранным компаниям удалось взять под контроль часть ботнета, работающего с CryptoLocker и Zeus .

Евгению Богучеву, руководителю группировки, было предъявлено обвинение, и ключи шифрования были переданы затронутым компьютерам.По данным, собранным в ходе рейда, количество заражений оценивается в 500 000 человек, при этом количество тех, кто заплатил выкуп, составляет 1,3%, что составляет 3 миллиона долларов.

10. Воспоминания

Хотя и не так опасно, как остальные вредоносные программы в этом списке, это одно из немногих вредоносных программ для Mac, получившее известность , поскольку оно показало, что компьютеры Mac не защищены. Троянец был впервые обнаружен в 2011 году антивирусной компанией Intego как поддельная установка Flash.

В его новом воплощении пользователю просто нужно включить Java (что, вероятно, есть у большинства из нас).Он распространяется с помощью взломанных веб-сайтов, содержащих код JavaScript, который загружает полезные данные. После установки Mac становится частью ботнета других зараженных компьютеров Mac.

Хорошая новость заключается в том, что , если он заражен , просто локализован на учетную запись конкретного пользователя . Плохая новость заключается в том, что заражено более 600 000 компьютеров Mac, в том числе 274 компьютера Mac в районе Купертино, штаб-квартиры Apple.

Oracle опубликовала исправление уязвимости, а Apple выпустила обновление для удаления Flashback с компьютеров Mac.Он все еще находится в свободном доступе, по оценкам, по состоянию на 2014 год 22 000 компьютеров Mac все еще были инфицированы.

.

Добавить комментарий